helping to deliver secure software updates from code to the edge.

You have been redirected to the JFrog website

エンタープライズ規模でのMCPのガバナンスと制御

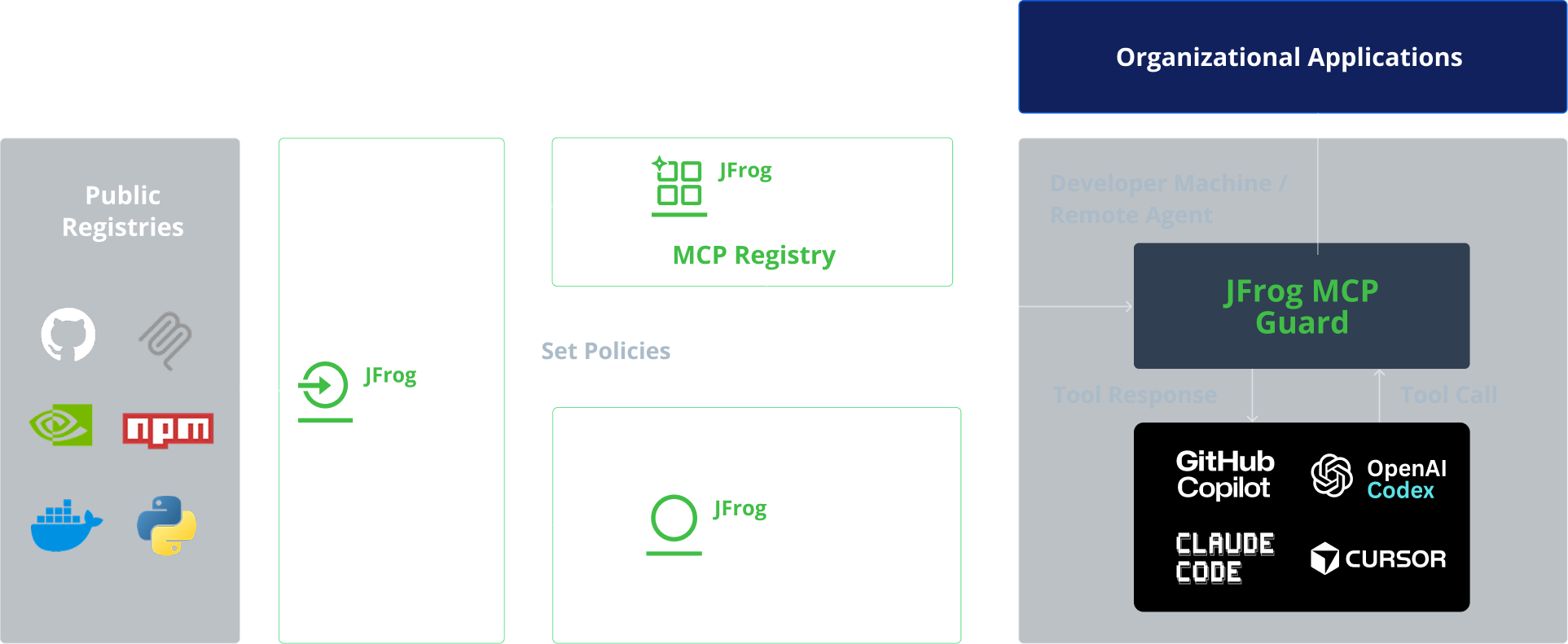

開発者やエージェントが、MCPツールレベルでのきめ細かなアクセス制御を備え、事前精査されたMCPサーバーのみを使用できるようにする一元化されたMCPレジストリ。

JFrog MCPレジストリとは何ですか?

JFrog MCPレジストリは、すべてのMCPサーバーの信頼できる唯一の情報源として機能するエンタープライズグレードのコントロールプレーンで、AIエージェントと開発者が管理され、統制された方法でMCPツールにアクセスできるようにします。 JFrog MCPレジストリにより、セキュリティリスクを低減し、AIエージェントや開発者が悪意のあるMCPサーバーを使用して不正または破壊的なコマンドを実行するのを防ぎます。

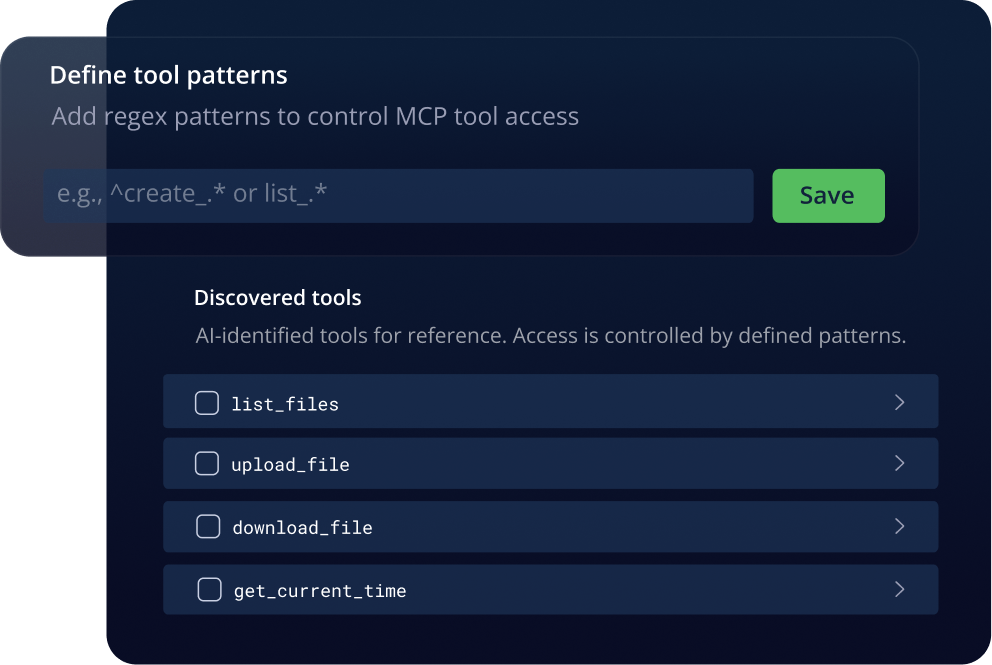

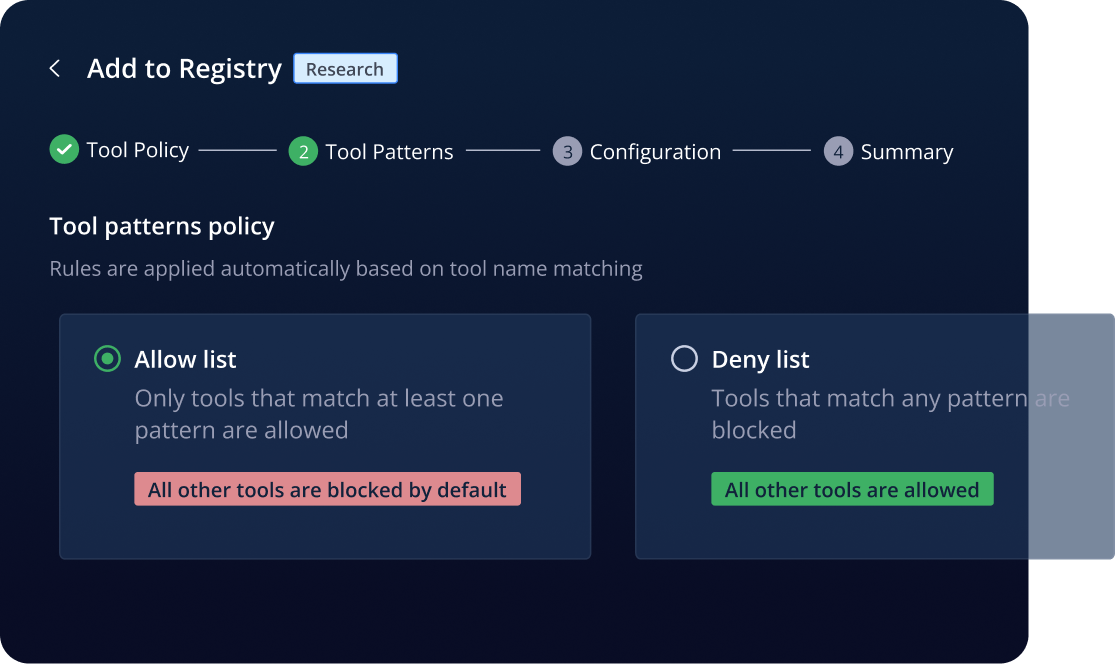

きめ細かなアクセス制御

自動ポリシーエンジン

セキュアMCP Guard

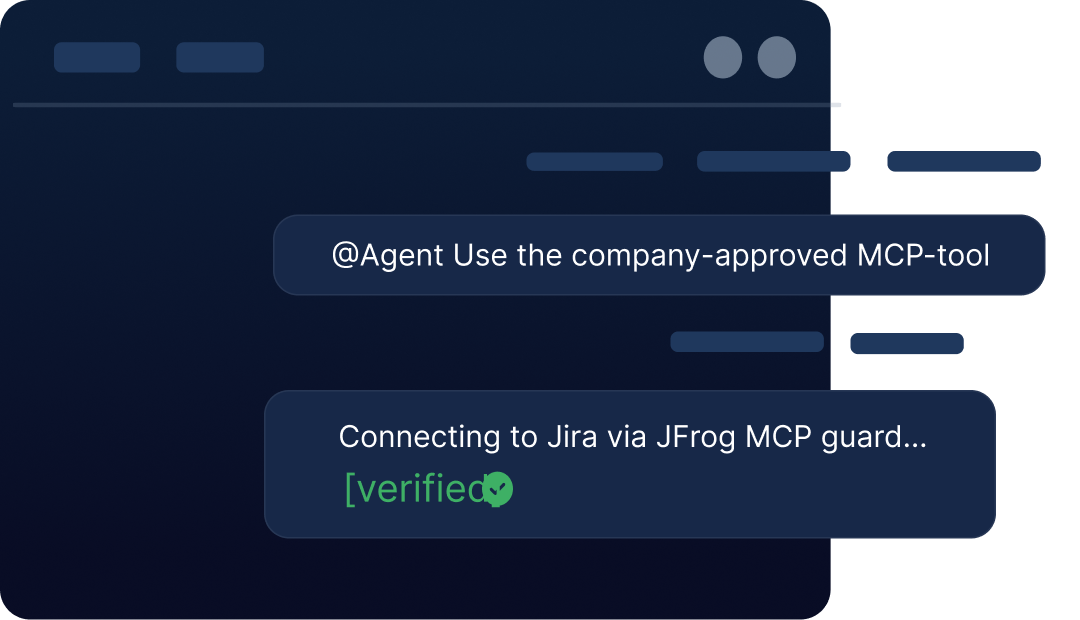

コーディングエージェントとの統合

仕組み:統制されたエージェント型ソフトウェアサプライチェーン

- 境界防御:JFrog Curationと統合し、悪意のあるサーバーや未検証のサーバーが環境に到達する前に積極的にブロックします。

- ローカルコントロール:セキュアなMCP Guardをローカルプロキシとして使用し、ツール呼び出しを認証してきめ細かなRBACを適用することで、CursorやClaude Codeなどのコーディングエージェントによる不正なデータアクセスを防止します。

- プラットフォームポリシー:JFrog AIカタログの一部としてストレージ用のJFrog Artifactoryおよびポリシー設定用のJFrog Curationとネイティブに統合されており、単一の統合プラットフォームでAIモデル、エージェントスキル、MCPツール、ソフトウェア依存関係を管理できます。

-

MCPレジストリとは何ですか?

MCPレジストリは、あらゆる種類のモデルコンテキストプロトコル(MCP)サーバーに対する唯一の真実の情報源として機能する集中型ガバナンスコントロールプレーンです。 安全な「サプライチェーンファイアウォール」として機能し、開発者やAIエージェントが、未検証の公開サーバーではなく、承認済みのMCPサーバーのみにアクセスできるようにします。

-

企業がMCPレジストリを必要とする理由とは?

企業は、制御されていないMCPの使用を排除し、どのAIエージェントが内部システムに接続しているか、どのような機能や権限を使用できるかを可視化するためのレジストリを必要としています。 数百もの開発環境にわたるMCP接続の設定を自動化し、リクエスト時点で未検証のサーバーをブロックすることでデータ漏洩を防ぎます。

-

MCPレジストリは潜在的な脅威をどのように防止しますか?

このレジストリは、未検証のMCPサーバーが内部システムへの運用アクセス権を取得するのを防ぐことで脅威を無力化します。 AI(MCPサーバー)の「操作」を制御することで、エージェントが許可された範囲を超えて機密データにアクセスしたり変更したりすることを防ぎます。

-

MCPサーバーのセキュリティリスクとは?

MCPサーバーはAIモデルに自律的にコードを実行する能力を与えるため、管理されていないサーバーは不正なシステムアクセスを許可したり、機密データを漏えいさせたりする可能性があります。 レジストリがないと、開発者は悪意のある可能性のある公開リポジトリに直接接続することで、組織をサプライチェーン攻撃に晒すリスクがあります。

-

JFrog は悪意のある MCP サーバーをどのようにブロックしますか?

JFrogはソース側で「シフトレフト」のブロックを強制します。 キュレーションベースの自動ポリシーエンジンは、すべてのリクエストをセキュリティポリシー(CVEスコア、ライセンスの種類など)と照らし合わせて検証し、開発者のマシンに届く前に悪意のあるアーティファクトの取得を物理的にブロックします。

-

MCPガバナンスはどのように機能しますか?

ガバナンスは、開発者のマシン上で直接、認証とプロジェクトベースの権限チェックを透過的に処理する軽量プロキシであるローカルMCP Guardを介して実施されます。 これにより、コーディングエージェントは、ユーザーの特定のプロジェクトで明示的に許可された承認済みのMCPサーバーにのみ接続し、直接の公開接続を防ぎ、ゼロトラストアクセスを強制します。

-

JFrogは公開MCPレジストリとどのように異なりますか?

JFrogは、単なるリンクのリストとして機能する公開レジストリとは異なり、3つの独自の差別化要因に基づいて構築されたプラットフォームです。 MCPサーバーを不変のバイナリアーティファクトとして管理し(変更を防止)、悪意のあるツールをダウンロード前にゲートでブロックし、既存のソフトウェアサプライチェーンとともにAIツールを管理する統一された記録システムを提供します。

-

どのコーディングエージェントとIDEがサポートされていますか?

このレジストリは、Cursor、Claude Code、VS CodeなどのMCP準拠のコーディングエージェントおよびIDEと互換性があります。 開発者は安全なMCP Guardを経由して接続し、トラフィックを審査済みの内部サーバーにルーティングするため、ネットワークを公共のインターネットに公開することなく、シームレスな統合を実現します。

-

MCPレジストリはJFrogプラットフォームに含まれていますか?

はい、これはJFrog AI Catalogの中核機能です。 ストレージ用のJFrog Artifactoryやポリシー設定用のJFrog Curationとネイティブに統合されているため、AIモデル、エージェントスキル、MCPツールをソフトウェアの依存関係とともに単一の統合プラットフォーム上で管理することができます。