helping to deliver secure software updates from code to the edge.

You have been redirected to the JFrog website

MCP auf Unternehmensebene verwalten und kontrollieren

Eine zentralisierte MCP-Registrierung, die sicherstellt, dass Entwickler und Agenten nur vorab geprüfte MCP-Server mit einer fein abgestuften Zugriffskontrolle auf MCP-Tool-Ebene verwenden.

Was ist JFrog MCP Registry?

Das JFrog MCP-Registry ist eine unternehmenstaugliche Kontrollebene, die als einzige Quelle der Wahrheit für alle Ihre MCP-Server dient und es KI-Agenten und Entwicklern ermöglicht, auf MCP-Tools auf verwaltete und kontrollierte Weise zuzugreifen. Mit dem JFrog MCP Registry können Sie Sicherheitsrisiken minimieren und sicherstellen, dass KI-Agenten und Entwickler über bösartige MCP-Server keine unautorisierten oder destruktiven Befehle ausführen können.

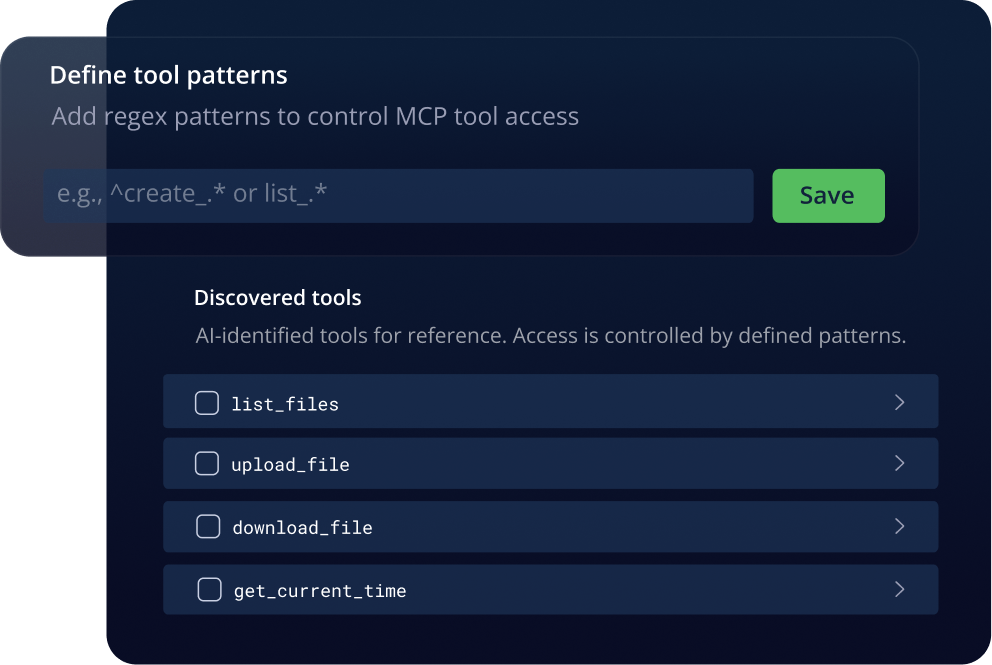

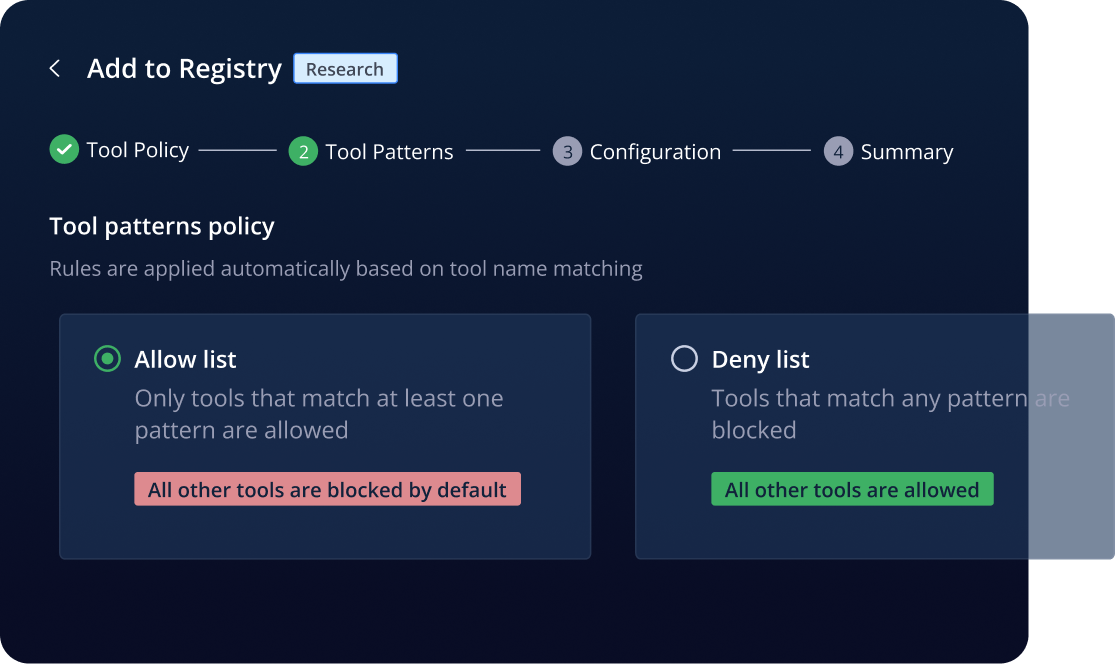

Granulare Zugriffskontrolle

Automatisierte Richtlinien-Engine

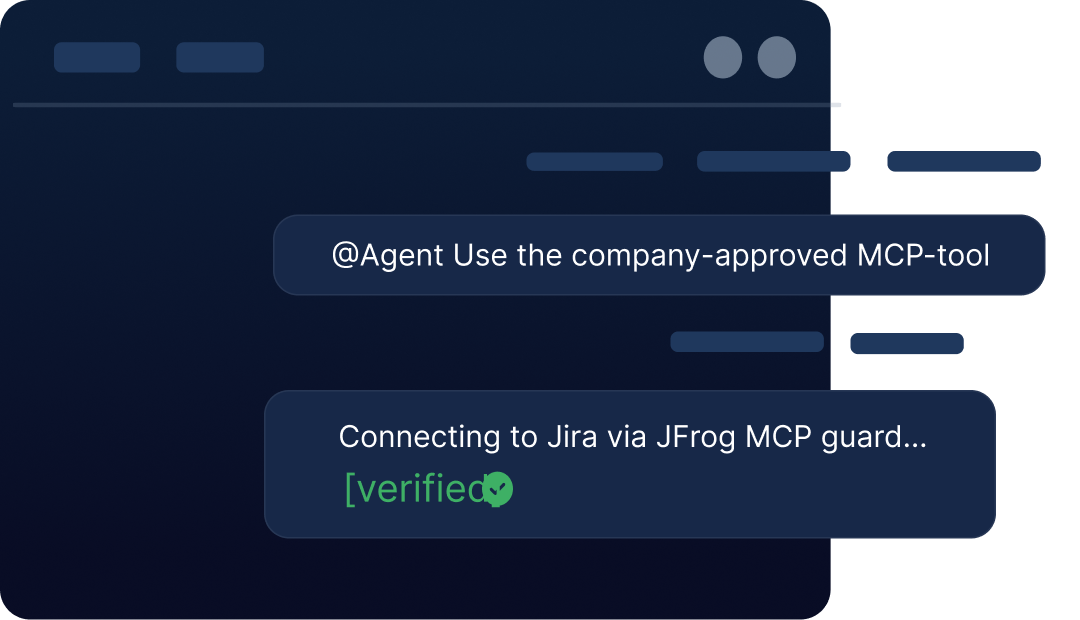

Sicheres MCP Guard

Integriert in Coding Agents

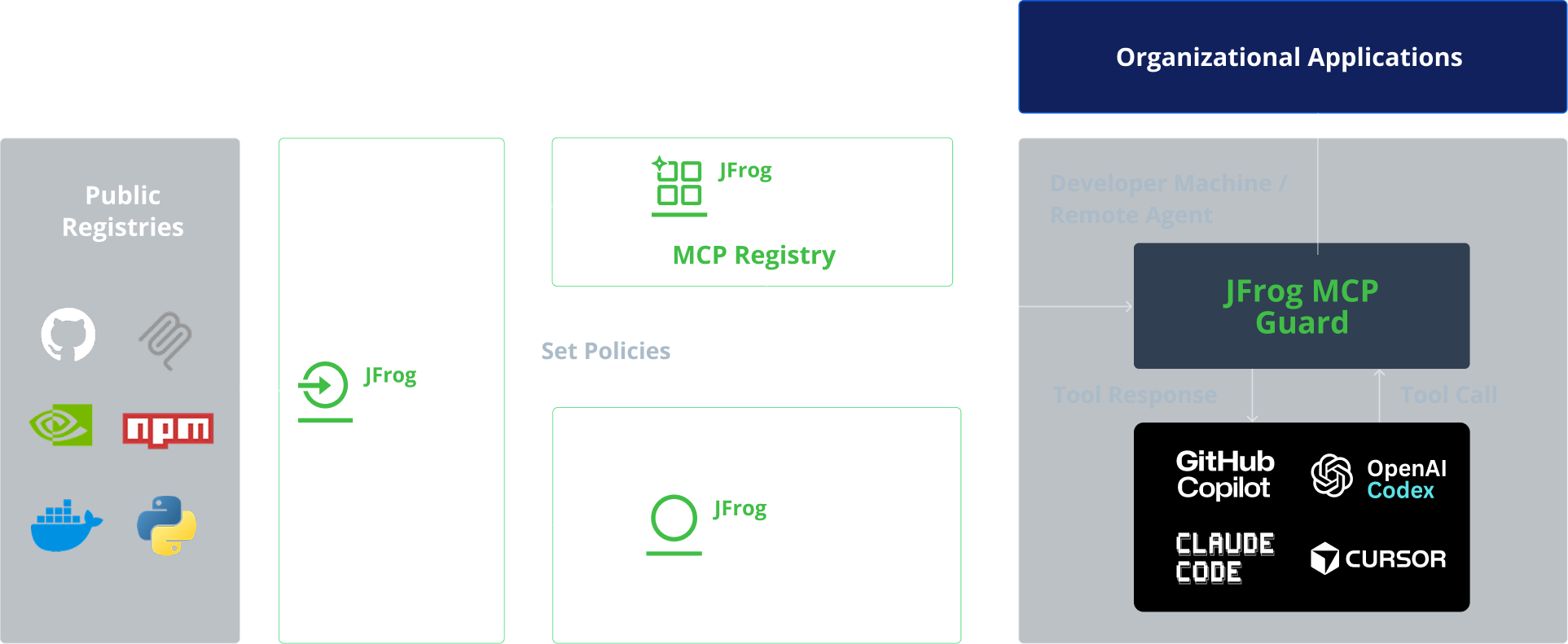

So funktioniert es: Die gesteuerte agentenbasierte Software-Lieferkette

- Perimeter Defense: Integriert sich mit JFrog Curation, um proaktiv bösartige oder ungeprüfte Server zu blockieren, bevor sie Ihre Umgebung erreichen.

- Lokale Steuerung: Verwendet ein Secure MCP Guard als lokalen Proxy zur Authentifizierung von Tool-Aufrufen und zur Durchsetzung granularer RBAC, um unbefugten Datenzugriff durch Coding-Agenten wie Cursor oder Claude Code zu verhindern.

- Plattformrichtlinie: Als Teil des JFrog AI Catalog integriert die Funktion sich nativ mit JFrog Artifactory für die Speicherung und JFrog Curation für die Richtlinienfestlegung, sodass Sie KI-Modelle, Agentenfähigkeiten und MCP-Tools zusammen mit Ihren Softwareabhängigkeiten auf einer einzigen, einheitlichen Plattform verwalten können.

Zusätzliche Ressourcen zur vertrauenswürdigen KI-Einführung

-

Was ist ein-MCP Registry?

Ein MCP-Register ist eine zentrale Governance-Kontrollebene, die als zentrale Informationsquelle für alle Arten von Model Context Protocol (MCP)-Servern dient. Es fungiert als sichere „Lieferketten-Firewall“ und stellt sicher, dass Entwickler und KI-Agenten nur auf genehmigte und MCP-Server zugreifen, anstatt auf unverifizierte öffentliche Server.

-

Warum brauchen Unternehmen ein MCP-Registry?

Unternehmen benötigen ein Registry, um unkontrollierte MCP-Nutzung zu unterbinden und Transparenz darüber zu gewinnen, welche KI-Agenten sich mit internen Systemen verbinden und welche Fähigkeiten und Berechtigungen sie nutzen dürfen. Es automatisiert die Konfiguration von MCP-Verbindungen über Hunderte von Entwicklerumgebungen hinweg und verhindert die Datenexfiltration, indem es nicht verifizierte Server am Punkt der Anfrage blockiert.

-

Wie verhindert ein MCP-Register potenzielle Bedrohungen?

Die Registrierung neutralisiert Bedrohungen, indem sie verhindert, dass nicht überprüfte MCP-Server operativen Zugriff auf interne Systeme erhalten. Durch die Steuerung der „Hände“ der KI (des MCP-Servers) wird verhindert, dass Agenten auf vertrauliche Daten zugreifen oder diese über ihren autorisierten Umfang hinaus modifizieren.

-

Was sind die Sicherheitsrisiken für MCP-Server?

Da MCP-Server den KI-Modellen die Möglichkeit geben, Code autonom auszuführen, können nicht verwaltete Server unbefugten Systemzugriff gewähren oder vertrauliche Daten preisgeben. Ohne Registry setzen Entwickler das Unternehmen Angriffen auf die Lieferkette aus, indem sie sich direkt mit öffentlichen, potenziell bösartigen Repositorys verbinden.

-

Wie blockiert JFrog bösartige MCP-Server?

JFrog setzt die „Shift-Left“-Blockierung an der Quelle durch. Die auf Curation basierende automatische Richtlinien-Engine prüft jede Anfrage anhand von Sicherheitsrichtlinien (z. B. CVE-Scores, Lizenztypen) und blockiert physisch den Erwerb bösartiger Artefakte, bevor sie den Rechner der Entwickler erreichen.

-

Wie funktioniert die MCP-Governance?

Die Governance wird über das Local MCP Guard durchgesetzt, einen schlanken Proxy, der die Authentifizierung und projektbezogene Berechtigungsprüfungen transparent direkt auf dem Rechner des Entwicklers durchführt. Dies stellt sicher, dass Coding-Agenten nur mit genehmigten MCP-Servern verbunden werden, die explizit für das spezifische Projekt des Benutzers autorisiert sind, wodurch direkte öffentliche Verbindungen verhindert und der Zugriff mit Zero-Trust-Prinzip durchgesetzt wird.

-

Wie unterscheidet sich JFrog von öffentlichen MCP-Registrys?

Im Gegensatz zu öffentlichen Registrys, die lediglich als einfache Linklisten dienen, ist JFrog eine Plattform, die auf drei einzigartigen Alleinstellungsmerkmalen basiert. Wir verwalten MCP-Server als unveränderliche binäre Artefakte (um Änderungen zu verhindern), blockieren bösartige Tools bereits am Zugang vor dem Download und stellen ein einheitliches System of Record bereit, das Ihre KI-Tools zusammen mit Ihrer bestehenden Softwarelieferkette verwaltet.

-

Welche Coding-Agents und IDEs werden unterstützt?

Das Register ist kompatibel mit MCP-konformen Codierungsagenten und IDEs wie Cursor, Claude Code und VS Code. Die Entwickler verbinden sich über ein sicheres MCP Guard, das den Datenverkehr an geprüfte interne Server weiterleitet und so eine nahtlose Integration gewährleistet, ohne das Netzwerk dem öffentlichen Internet auszusetzen.

-

Ist das MCP-Registry in der JFrog Plattform enthalten?

Ja, es handelt sich um eine Kernfunktion des JFrog AI Catalog. Es integriert sich nativ mit JFrog Artifactory für Speicherung und JFrog Curation für die Richtlinienfestlegung, sodass Sie KI-Modelle, Agentenfähigkeiten und MCP-Tools neben Ihren Softwareabhängigkeiten auf einer einzigen, einheitlichen Plattform verwalten können.