JFrog 取締役会の新メンバーのご紹介 | Meerah Rajavel(ミーラ・ラジャベル) Citrix CIOでありテクノロジ業界のベテラン

JFrogが成長し続ける中、私たちが目標を達成するためには、しっかりとしたガイダンスと適切な人材の組み合わせを取締役会で持つことが重要です。最近、経験豊富なビジネステクノロジーリーダーであるMeerah Rajavel (ミーラ・ラジャベル)を取締役に迎えたことを光栄に思います。Meerahの収益成長、市場開拓、およびビジネス変革戦略における豊富な経験は、JFrogをグローバルな成長と製品拡張を次のステップに導き、DevOpsおよびDevSecOps市場でのリーダーシップを強化する上で重要です。

ビジネス中心で受賞歴のあるテクノロジーリーダーである、Meerahは現在CitrixのCIOを務めています。エンタープライズソフトウェア、サイバーセキュリティ、およびアプリケーションパフォーマンスソリューションで20年以上の経験を持つ彼女は、Citrix、McAfee、Cisco Systemsなどの大企業や、いくつかの急成長中の新興企業において新しいテクノロジーをクリエイティブに活用し、収益性、俊敏性、変革の推進を支援してきました。変化のエージェント、母親であり妻である、そして、テクノロジーで女性をサポートする革新的なリーダーであるMeerahは、職場の多様性に対するJFrogの継続的な取り組みに不可欠です。

JFrogコミュニティ、お客様、パートナーの皆様が、Meerahをもう少しよく知っていただくために、彼女がキャリアをどのようにはじめたのか、DevOpsとDevSecOpsのトレンドについて最も魅力的であると感じているもの、今後数年間の市場とその影響について、カジュアルに質問を彼女に投げかけてみました。まずは、質問からご紹介します。

- ご自身について少し教えてください

- キャリアの成長を形作ったメンターはどなたで、その理由は何ですか?

- サイバーセキュリティのキャリアを追求しようとしている他の女性にどのようなアドバイスをしますか?

- DevOpsおよびDevSecOpsについて最も魅力的なものは何ですか?

- デジタル・トランスフォーメーションをはじめたばかりの企業にどのようなベストプラクティスをお勧めしますか?

- Log4jは組織のワークフローにどのように影響しましたか、または、Log4jとまだ戦っている人々にとっての重要なポイントとして何を考えていますか?

- 2022年にDevOpsやDevSecOpsに最大の影響を与えると思われる主な傾向は何ですか?

Q:自分自身について少し教えてください。IT業界でキャリアを追求したいと思って育ちましたか?最終決定はどのようにされたのでしょうか?

私はインド南部の小さな町で生まれました。私が最初にコンピューターに触れたのは高校一年生の時でした。隣人が計算能力を実証するために当時「ホームコンピューター」と呼ばれていたものを私に見せてくれた時でした。私はすぐにデバイスの機能と速度に感銘を受けました。その瞬間、私はコンピューターで何かをしたいと思いました。その時点で自分のキャリアの選択肢が何であるかは必ずしも明確ではありませんでしたが、プログラマーになりたいと思っていたので、インドのチアガラジャ工科大学でコンピューターサイエンス工学の学位を取得することにしました。

Q:あなたのキャリアの成長を形作ったメンターはどなたで、その理由は何ですか?

個人的にも職業的にも、人生を通して素晴らしいメンターがいることは幸運でした。私の人生の最初の導きは、今日でも大きな影響力を持っていますが、私の家族です。私の父親は、私に夢を追いかけさせてくれて、邪魔になるかもしれない障害があっても機会を逃さないように支援してくれました。私の母親は、社会的制約に関係なく、女性が成功して影響力を持つことができる方法を生きたよい例でした。私の夫であるRaj(ラジュ)は、私のキャリアにおいて重要な柱でした。私は大学を卒業したばかりの20歳のときに結婚しました。結婚式の日、彼は私が独立した女性である必要があり、その目標を達成するためにできる限りのことをすると言ってくれました。インドの伝統的なお見合い結婚で出会った時には、私はあまり英語を話せませんでしたが、彼は私のキャリアの選択肢に近づくように私を指導してくれました。それから、私の娘のShay(シェイ)は、誰もが求めたくなる、私にとって最高の励ましの源です。

キャリアを通じて、素晴らしいプロフェッショナルな女性とともに仕事をすることで、大きな影響を受けてきました。Sue Stemel(スー・ステメル)は私のマネージャーであり、親愛でもありました。彼女は私に、真のリーダーシップには私の心と精神の両方の努力が必要だと教えてくれました。Rebecca Jacoby(レベッカ・ジャコビー)は、ビジネス中心のリーダーになる方法を教えてくれました。機能的な指標だけに焦点を合わせるのではなく、常に会社全体のメリットを念頭に置いています。Patty Hatter(パッティ・ハッター)は、メンバーが最高の仕事をして、最高の結果を達成するように促すために、チーム内およびチーム間で提携を構築する方法を教えてくれました。

自分が先駆者になり、他の人を巻き込んでいきましょう

Q. ITセキュリティ業界でのプロフェッショナルな女性リーダーとして、さまざまな機会に平等である、という点でようやく流れが変わったと思いますか?

それとも、まだやるべきことがまだありますか?

サイバーセキュリティにおけるキャリアを追求したい女性にどのようなアドバイスをしますか?

ITリーダーにおける女性の地位では目覚ましい進歩がありましたが、やるべきことはまだまだあります。

1995年から2000年の間に女性が持つITリーダーシップのポジションの数が急増し(11%の成長)、今日では女性がITリーダーシップの約24%を占めています。しかしながら、ITセキュリティにおける女性リーダーについては、プライバシー、リスク、コンプライアンス、監査のポジションも含まれていますが、女性はリーダーシップの13%しか占めていません。

女性のITセキュリティリーダーとしての私にとって、IT全体、より具体的には、セキュリティの両方における、女性の地位の多様化は私にとって重要であるだけでなく、ビジネスとしても理にかなっています。男性と女性では優先する分野が異なり、チームやビジネスの中で進化する機会も異なるということは、誰もが認めるところだと思います。したがって、両端で同等の対策と主張を持っていることは有利です。この取り組みを支援するために、企業は次の3つのステップを検討することをお勧めします。

- パイプラインを増やす:

数学、科学、技術に関心のある若い女性に、「早期開始」プログラムを提供する、独自のSTEMプログラムを立ち上げる、または、地域のSTEMプログラムと提携する。 - 脱落を防ぐ:

企業や仲間が柔軟性と包容力を提供するプログラムを支援し、女性が職場にとどまることを奨励する。 - 未来のために:

メンターシップ・プログラムや社内学習会で、天井を突き破ろうとしているやる気のある、プロフェッショナルな若い女性に刺激と指針を与える機会を設ける。約5年前、私たちはテクノロジー分野での女性の地位向上を目的に、女性のCXOネットワークであるT200(https://www.t200.org)を立ち上げました。

そして2021年には、より多くの女性リーダーをCレベルに引き上げることを目的としたT200-LIFTを立ち上げました。

さらに、ダイバーシティは性別だけに限定されるべきではないことも忘れてはなりません。今日の企業は、性別、民族、宗教、認知、性など、あらゆる形態の多様性を受け入れるよう努力すべきです。

Q. DevOpsまたはDevSecOps全般について最も魅力的な点は何ですか?

JFrogに惹かれた理由は何ですか?

過去10年間で、すべてのデジタル化により、業界に関係なく、すべての企業がソフトウェア企業になったことは間違いありません。ハイテクソフトウェア企業やアプリを使ったホスピタリティビジネスでも、不動産を1つも所有していない企業や、車両を1台も保有していない運送業、支店を1つも持たない金融機関など、さまざまな企業があります。モバイルバンキングやバーチャルな医療機関の受診から自動運転、自動調理、配達サービスまで、ソフトウェア・アプリケーションは経済や私たちの生活のほぼすべての側面に組み込まれています。このすべての「アプリケーション化」が、業界に関係なく、すべての企業がDevOpsを必要とする理由です。

伝統的に言えば、ソフトウェアには製造と流通という2つの重要な側面があることを覚えておく必要があります。最初にソフトウェアを開発することが必要であり、次にソフトウェアを提供する必要があります。しかし、サイバー攻撃の数と高度化が日々進む今日の脅威の状況では、セキュリティを組み合わた3つ目の柱を持つことが不可欠です。今日の市場では、製品やサービスを提供するときはいつでも、それが安全に行われていることが期待されています。したがって、セキュリティがソフトウェアの開発に「焼き付けられている」のに対し、ソフトウェアがすでに機能している後に「ボルトで固定されている」DevSecOpsが増加しています。DevSecOpsはテクノロジーではなく、すべての企業で作成または更新されたすべてのソフトウェアに適用する必要のあるフレームワークだと思います。これこそが、ソフトウェアのサプライチェーン全体で安全なバイナリ管理を行うことができるという、JFrogが提供する隠し味であり、私が取締役になる機会を得た理由でもあります。

Q. DevOpsは、デジタルトランス・フォーメーションのエージェントとして説明されることがよくあります。広範囲にわたるテクノロジーの変化を通じて大規模なチームや組織を主導した豊富な経験を持つ人として、デジタルトランス・フォーメーションをはじめたばかりの企業にどのようなベストプラクティスをお勧めしますか?

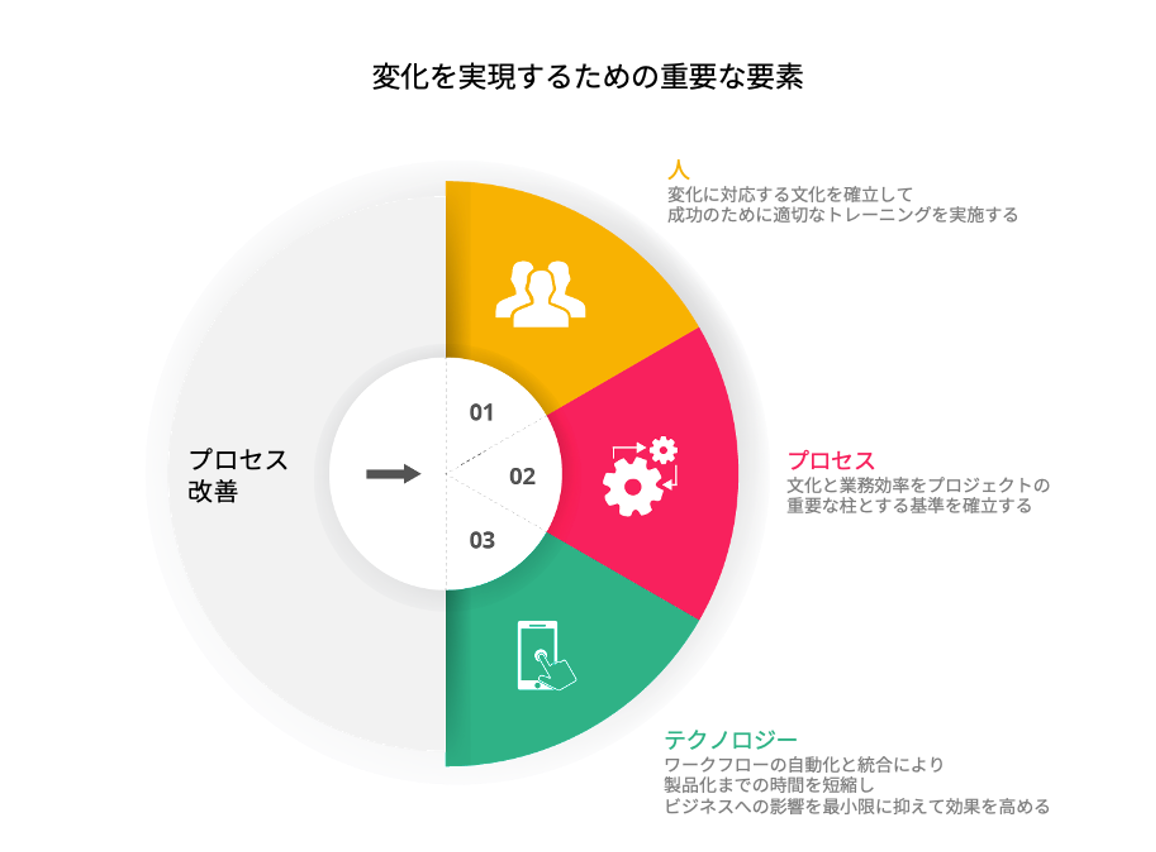

デジタルトランス・フォーメーションのイニシアチブに着手する前に、まず、ビジネスにおける各担当者と連携し、会社全体の観点から全体的にアプローチできているかを確認することをお勧めします。壊れたプロセスに新しいテクノロジーを適用しても、問題は解決されません。

人に関して、変革を起こそうとするITリーダーは2つの重要な要素である文化とトレーニングを意識する必要があります。まず、個人の成功よりもリスクを取れる組織の成功を促進する文化を確立する必要があります。チームとして動き、チームとして勝ち、だれひとりも脱落することがないようにします。次に、個人が自信を持って新しいシステムや働き方に移行し、すぐに効果を発揮できるようにするトレーニングプログラムを確立する必要があります。移行中にダウンタイムが長すぎると、そこから回復して新しい取り組みへの信頼を得ることが困難になります。

プロセスについては、ビジネスのすべての領域での採用を容易にするために、文化と運用効率をあらゆるプロジェクトの主要な柱にするスケールド・アジャイル・フレームワーク(SAFe – Scaled Agile Framework)などの標準に固定することをお勧めします。

最後に、ワークフローの自動化と統合を支援する適切なテクノロジーに投資して、本番環境への時間を短縮し、ビジネスの中断を最小限に抑え、効果を高めるようにしてください。

Q. 最近、Log4j / Log4Shellの脆弱性は、あらゆる規模の企業や政府機関に顕著な影響を及ぼしました。

Log4jは組織のワークフローにどのように影響しましたか?

まだLog4jと戦っている人々にとって重要なポイントのいくつかとして何を考えていますか?

Log4jのような脆弱性に関するリスクを最小限に抑えるために、組織は何ができ、何をすべきでしょうか?

Log4jの脆弱性で今回注目を浴びた、Apache Log4jのようなオープンソースのコンポーネントは、現代のソフトウェア開発において広く普及しており、現代のアプリケーションのコードベースの大半は、このようなパッケージで構成されています。SBOM方式を採用することで、開発者は、すでに自由に利用でき、コミュニティによって吟味されているコードを再作成する必要がなく、より迅速に開発を進められるようになります。

Log4jのようなインシデントは、企業、テクノロジー、政府機関にとって非常に破壊的であり、その影響は連鎖反応を起こします。さらに、他のウイルスと同様に、Log4jの脆弱性も変化し続けているため、修復は困難で時間のかかるものとなるでしょう。

今回のLog4jのインシデントは、その影響が長引くことは間違いありません。近い将来の戦術的なアプローチとして、セキュリティ担当者は資産のインベントリを把握することに注力することをお勧めします。JFrogのようなベンダーが提供する無料のオープンソース・スキャニング・ツールを活用して、ソースコードとバイナリの両方でApache Log4jの存在と利用状況を迅速に検知し、修正作業に集中して解決までの時間を短縮できます。また、一緒に仕事をしている商用ソフトウェア(COTS – Commercial Off-The-Shelf Software)のベンダーと密に連携し、Log4jの修復を適切に管理するための進捗状況を確認します。

長期的には、Log4jやその他のウイルスの壊滅的な影響を避けるために、すべてのソフトウェアのデプロイメントにDevSecOps、SCA、SBOMのフレームワークを取り入れ、ソフトウェアのサプライチェーン全体のセキュリティをより確実にすることが最善策です。

Q. 2022年末に向けて、2022年のDevOpsおよび/またはDevSecOpsに最も大きな影響を与えると思われる主要なトレンドは何でしょうか?

今日の状況を見ると、2022年以降も引き続きDevSecOpsの普及を促進する2つのベクトル、すなわちハイブリッド・ワークプレイスと脅威の増加が見られます

私たちはこの1年で、SolarWindsとLog4jを使った2つの大きなソフトウェアサプライチェーン攻撃を目撃しました。1つ目は、世界中の何千もの企業や政府機関に配信される単純なソフトウェアアップデートに、悪意のあるコードを遠隔操作で注入することがいかに簡単かを示す例です。2つ目の事例は、サードパーティ製ソフトウェアコンポーネントの脆弱性を狙って大規模な被害をもたらす脅威が増えていることを示しています。

フォレスター(Forrester)社の最近の調査によると、セキュリティおよびビジネスリーダーの80%が、リモートワークの結果、組織がリスクにさらされる機会が増えたと回答しています。調査によると、リモートワーカーの半数以上が個人所有のデバイスを使用して仕事のデータにアクセスしており、セキュリティリーダーの71%がリモートワーカーのホームネットワークを十分に把握できていないことから、サイバー攻撃の大部分(67%)がリモートワーカーを標的としています。

このような状況は、多くの企業が常に同じソフトウェアの複数のバージョンを社内で実行しており、何が使用されているかを完全に把握していないという事実と相まって、しばしば起こります。ソフトウェアエンジニアとして育ち、現在は企業の安全性と従業員の生産性に責任を持つCIOとして、私はこれらの要因がソフトウェアのサプライチェーンのセキュリティの重要性、そして特にソフトウェア開発プロセスにおいてバイナリ管理が果たす重要な役割を強調していることを強く感じています。