Definition

DevSecOps Tools ermöglichen es Teams, umfassende Sicherheit über die gesamte Software-Lieferkette hinweg zu integrieren – einschließlich Infrastruktur, Compliance und Betrieb – wobei AppSec die grundlegende Säule darstellt.

Was sind DevSecOps Tools?

DevSecOps Tools verwandeln Sicherheit von einem abschließenden Engpass im Deployment in einen kontinuierlichen, automatisierten Mechanismus, der direkt in die DevOps-Pipeline eingebettet ist. Da DevSecOps mehr umfasst als Anwendungscode allein (Infrastruktur-Sicherheit, Compliance-Automatisierung und operative Sicherheitspraktiken), müssen diese Tools mehrere Schichten der Software-Lieferkette absichern.

Innerhalb dieses umfassenden Ansatzes dient Application Security (AppSec) als zentrale Säule. Indem Standard-Workflows um spezialisierte AppSec-Funktionen wie Schwachstellen-Scanning, Durchsetzung von Richtlinien und Artefakt-Integritätsprüfungen erweitert werden, sichern DevSecOps Tools den Lebenszyklus der Deployments, ohne die Geschwindigkeit von Veröffentlichungen zu beeinträchtigen.

Kein einzelnes Tool deckt DevSecOps vollständig ab. Die Disziplin erfordert ein koordiniertes Ökosystem aus Funktionen, die proaktiv auf Source-Code, Infrastrukturkonfigurationen, Abhängigkeiten und Binaries wirken, sobald diese erstellt oder verändert werden.

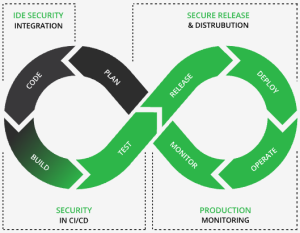

Wie DevSecOps Tools dem SDLC zugeordnet werden

Die Zuordnung eines DevSecOps-Frameworks zum Software Development Lifecycle (SDLC) stellt sicher, dass AppSec-Testing und Policy-Enforcement kontextbezogen stattfinden, während Code vom Arbeitsplatz des Entwicklers bis in die Produktionsumgebung weiterentwickelt wird. Diese am Lebenszyklus ausgerichtete Strategie stützt sich auf unterschiedliche Tooling-Kategorien, die auf Planung, Build, Testing, Deployment und Beobachtbarkeit von Software zugeschnitten sind.

Plan

In den frühen Phasen der Entwicklung müssen Security-Anforderungen zusammen mit funktionalen Anforderungen kodifiziert werden.

- Threat Modeling identifiziert potenzielle Bedrohungen, Angriffsvektoren und Trust-Boundaries, bevor Code geschrieben wird. Teams arbeiten daran, Risiken auf Design-Ebene frühzeitig aufzudecken und die Erkenntnisse in Sicherheitsanforderungen und Architekturentscheidungen zu überführen.

- Security-Requirements-Tooling legt grundlegende Schutzmaßnahmen fest, indem Threat-Model-Ergebnisse in konkrete, testbare Akzeptanzkriterien überführt werden.

- Issue-Tracking-Systeme mit Security-Workflow-Unterstützung stellen sicher, dass Schwachstellen wie gewöhnliche Entwicklungs-Bugs behandelt werden.

- Policy-as-Code-Frameworks definieren Sicherheitsstandards programmatisch, bevor Code geschrieben wird, und machen Compliance standardmäßig durchsetzbar und prüfbar.

- Developer-Security-Training befähigt Entwickler, häufige Schwachstellen durch rollenbasierte Schulungen zu erkennen und zu vermeiden.

- Secure-Coding-Standards bieten sprachspezifische und plattformspezifische Leitlinien, die Inkonsistenzen reduzieren und eine messbare Grundlage für Code-Reviews und Audits schaffen.

Build

Während Source-Code kompiliert und Abhängigkeiten aufgelöst werden, muss die Toolchain die Integrität und Sicherheit aller Inputs validieren.

- Software Composition Analysis (SCA) scannt Open-Source-Abhängigkeiten auf bekannte CVEs und Lizenzrisiken.

- Static Application Security Testing (SAST) analysiert proprietären Code vor der Ausführung auf Schwachstellen.

- Software-Artifact-Management und Binary-Repositories speichern, versionieren und verwalten Build-Outputs und gewährleisten saubere Builds durch saubere Inputs.

- Secrets-Detection-Tools scannen Source-Code und Build-Inputs nach hartcodierten Zugangsdaten und Tokens, um zu verhindern, dass diese in Build-Artefakte einkompiliert oder weiter verbreitet werden.

Test

Testen verifiziert, dass kompilierte Anwendungen und ihre Ausführungsumgebungen gegen aktive Exploits resistent sind.

- Dynamic Application Security Testing (DAST) testet laufende Anwendungen auf ausnutzbare Schwachstellen, indem Angreiferverhalten simuliert wird.

- Container-Image-Scanning untersucht containerisierte Umgebungen auf Schwachstellen auf Betriebssystem-Ebene und in Abhängigkeiten.

- Software-Lieferketten-Sicherheits-Tools scannen Artefakte, Abhängigkeiten und Container-Images auf bösartige Packages und Integritätsverletzungen (z. B. JFrog Xray).

- Tools zur Erstellung von Software Bill of Materials (SBOM) erstellen für jeden Build eine umfassende Software Bill of Materials, die alle Komponenten dokumentiert.

Deploy

Deployment-Mechanismen müssen als strenge Sicherheitsüberprüfungen fungieren, die nicht-konforme Software daran hindern, die Produktion zu erreichen.

- Policy-Enforcement-Gates blockieren die Weiterleitung von Artefakten, die vordefinierte Sicherheitsprüfungen nicht bestehen.

- Infrastructure-as-Code (IaC) Scanning validiert Cloud- und Infrastrukturkonfigurationen vor dem Deployment.

- Artifact-Promotion-Tools setzen Deployment-Gates zwischen Entwicklungs-, Staging- und Produktionsumgebungen durch, indem sie kryptografische Signaturen erfordern, bevor Artefakte zwischen Umgebungen weitergeleitet werden.

- Secrets-Management-Plattformen speisen Zugangsdaten dynamisch zur Laufzeit ein anstatt während des Build-Prozesses.

Observe

Nach dem Deployment ist kontinuierliches Monitoring erforderlich, um Zero-Day-Bedrohungen und operative Anomalien in Live-Umgebungen zu erkennen.

- Runtime-Security-Monitoring erkennt anomales oder bösartiges Verhalten in Produktions-Workloads.

- Runtime Software Bill of Materials (SBOM) Reconciliation vergleicht, was tatsächlich in der Produktion läuft, mit dem, was in der ursprünglichen SBOM deklariert wurde, um Drift oder nicht autorisierte Änderungen zu identifizieren.

- Vulnerability-Management– und Priorisierungs-Tools überprüfen Produktionsumgebungen kontinuierlich anhand aktueller Bedrohungsdaten.

- Audit-Logging und Compliance-Reporting führen manipulationssichere Aufzeichnungen, um regulatorische Anforderungen zu erfüllen.

- Incident-Response-Tooling ermöglicht es Entwicklern, ein Produktionsproblem rückwärts durch die Lieferkette bis zu seiner ursprünglichen Quelle zurückzuverfolgen.

Wichtige Tool-Kategorien im Überblick

Eine gut konzipierte DevSecOps-Plattform stützt sich auf eine spezifische Taxonomie von Tools, die jeweils unterschiedliche Application-Security-Vektoren adressieren.

- IDE Integrated Tooling (Shift Left): Liefert Echtzeit-Sicherheits-Feedback direkt in der integrierten Entwicklungsumgebung des Entwicklers und erkennt Schwachstellen, riskante Abhängigkeiten und hartcodierte Secrets während des Schreibens von Code, um Sicherheitsmaßnahmen tatsächlich früher anzusetzen.

- Software Composition Analysis (SCA): Identifiziert bekannte Schwachstellen und Lizenzrisiken in Open-Source-Abhängigkeiten und Drittanbieter-Libraries und verwaltet die „versteckten” Risiken, die von externem Code geerbt werden.

- Static Application Security Testing (SAST): Analysiert Source-Code oder Binaries ohne Ausführung auf Sicherheitsschwachstellen und ermöglicht es Entwicklern, strukturelle Schwächen früh im SDLC zu erkennen und zu beheben.

- Dynamic Application Security Testing (DAST): Bewertet eine laufende Anwendung durch Simulation realer Angriffe und erkennt Laufzeit-Probleme wie Konfigurationsfehler und Injection-Schwachstellen, die statische Analyse möglicherweise übersieht.

- Artifact Repository / Binary Management: Der maßgebliche zentrale Speicher für alle Build-Outputs, der Unveränderlichkeit, Zugriffskontrolle und Nachverfolgbarkeit durchsetzt, um sicherzustellen, dass das, was gebaut wird, exakt das ist, was deployed wird.

- Lieferketten-Sicherheit: Schützt die gesamte Build-to-Deploy-Pipeline durch Artifact-Signing, SBOM-Attestation und Erkennung bösartiger Packages, um zu verifizieren, dass jede Komponente vertrauenswürdig und unbeeinträchtigt ist.

- Container und Image Security: Scannt Docker- und OCI-Images vor dem Deployment auf CVEs auf Betriebssystem-Ebene, fehlkonfigurierte Layer und eingebettete Secrets und sichert so die zugrunde liegende Infrastruktur in Microservices-Umgebungen.

- AI/ML Model Security: Sichert Machine-Learning-Pipelines, indem Modelle und Datensätze auf Schwachstellen, bösartigen Code und Data-Poisoning gescannt werden, und stellt sicher, dass KI-Artefakte mit derselben Sorgfalt verwaltet werden wie traditionelle Software.

- Secrets Management: Speichert und speist sensible Zugangsdaten zentral ein, sodass sie niemals als Klartext in Code oder Logs erscheinen, und schützt so vor dem Diebstahl von Zugangsdaten und unbeabsichtigter öffentlicher Offenlegung.

- Policy-as-Code / Admission Control: Setzt Sicherheitsstandards programmatisch durch kodifizierte Gates durch, die nicht umgangen werden können, und bietet skalierbare Compliance sowie die Blockierung nicht-konformer Artefakte, bevor sie die Produktion erreichen.

Wo Artifact Management seinen Platz hat

Während aktives Scanning und Testing häufig die Diskussionen rund um DevSecOps Tools dominieren, fungiert das Artifact-Repository als fundamentales Bindegewebe der gesamten Toolchain. Wenn der zentrale Speicher für Build-Outputs nicht sicher, unveränderlich und streng verwaltet ist, sind alle nachgelagerten Sicherheitskontrollen inhärent kompromittiert.

Jedes Tool in der AppSec-Pipeline interagiert direkt mit Artefakten. SCA-Scanner untersuchen sie, SAST läuft gegen den zugrunde liegenden Source-Code, DAST bewertet, was sie erzeugen, und Deployment-Gates verwalten ihre Weiterleitung. Ein nicht verwalteter Artifact-Store untergräbt jede andere Sicherheitskontrolle, da veränderliche Tags, unsignierte Binaries und unkontrollierter Zugriff kritische Risiken erzeugen, die traditionelle Scanner nicht erkennen können. Eine ausgereifte Artefakt-Management-Schicht garantiert unveränderliche Speicherung, strenge Zugriffskontrolle, kryptografisches Signing, SBOM-Anhang und strukturierte Promotion-Workflows. Fortschrittliche Lieferketten-Sicherheit-Plattformen bauen auf diesem Fundament auf und bieten kontinuierliches Scanning, strenge Lizenz-Richtlinien-Durchsetzung und Erkennung bösartiger Packages über alle Artefakt-Typen hinweg.

Auswahl von DevSecOps Tools: Was Sie evaluieren müssen

Die Auswahl der richtigen Komponenten für eine DevSecOps-Plattform erfordert die Bewertung von Tools anhand strenger technischer Kriterien, um eine echte Risikoreduktion statt oberflächlicher Compliance sicherzustellen. Ein praktisches Evaluierungs-Framework verhindert die Einführung isolierter Tools, die Alert-Fatigue erzeugen oder ein falsches Sicherheitsgefühl vermitteln.

- Pipeline-Abdeckung: Überprüfen Sie, ob das Tool die Phasen mit dem höchsten Risiko adressiert oder ob es falsches Vertrauen weckt, indem es nur eine einzelne isolierte Schicht scannt.

- Integrationstiefe: Prüfen Sie, ob sich das Tool nahtlos in Ihre bestehenden CI/CD-Systeme, Issue-Tracker und Artefakt-Speicher integrieren lässt, ohne dass umfangreiche Anpassungen erforderlich sind.

- Policy-Enforcement: Beurteilen Sie, ob die Funktion automatisch schlechte Artefakte und Konfigurationen blockieren kann oder ob sie strikt auf das Auslösen von Warnmeldungen beschränkt ist.

- Lieferketten-Transparenz: Bestätigen Sie, dass das Tool es Ihnen ermöglicht, ein Produktions-Artefakt durch jeden einzelnen Build-Schritt, jede Abhängigkeit und jedes Approval-Gate zurückzuverfolgen.

- Skalierbarkeit: Stellen Sie sicher, dass das Tool bei den spezifischen Artefakt- und Scan-Volumina, bei denen Ihre Organisation aktiv arbeitet, zuverlässig funktioniert.

- Compliance-Bereitschaft: Prüfen Sie, ob die Lösung automatisch die erforderlichen Audit-Artefakte generiert – wie SBOMs, kryptografische Attestierungen und Scan-Rohberichte –, die Ihre regulatorische Umgebung erfordert.

- Total Cost of Ownership (TCO): Reduzieren Sie die finanzielle und operative Last von Tool-Sprawl durch Konsolidierung auf einer einzigen, einheitlichen Plattform und senken Sie so Wartungs-, Integrations- und Lizenzkosten.

- Anbieter- und Community-Support: Sichern Sie langfristige Tragfähigkeit, kontinuierliche Bedrohungsupdates und zuverlässige Fehlerbehebung durch die Wahl von Tools, die von reaktionsfähigen Anbietern und robusten Community-Ökosystemen unterstützt werden.

Aufbau einer kohärenten DevSecOps-Toolchain

Da kein einzelnes Tool den gesamten Bereich der AppSec abdeckt, müssen Organisationen eine koordinierte Reihe von Funktionen konzipieren, die darauf ausgelegt sind, blinde Flecken in puncto Sicherheit und operative Überschneidungen zu minimieren. Das Ziel ist ein einheitliches DevSecOps-Framework, das nahtlose Nachverfolgbarkeit und automatisierte Durchsetzung vom Code-Commit bis zum Produktions-Deployment bietet.

Beginnen Sie mit der Artefakt-Schicht; ein streng verwaltetes Binary-Repository bildet das Fundament, auf das jedes andere Security-Tool angewiesen ist. Stellen Sie sicher, dass Sie jede Phase der Pipeline instrumentieren, da Abdeckungslücken in Plan, Build, Test, Deploy oder Observe gut ausnutzbare blinde Flecken erzeugen. Automatisieren Sie Durchsetzungsmechanismen, wo immer möglich, da Tools, die lediglich Warnungen auslösen, ohne zu blockieren, langfristig das Ignorieren von Warnmeldungen nach sich ziehen können, ohne das Risiko greifbar zu reduzieren. Streben Sie schließlich nach vollständiger Nachverfolgbarkeit und behalten Sie das Endziel im Blick: eine Ein-Klick-Rückverfolgung von jedem Produktionsproblem direkt zum spezifischen Commit, zur Abhängigkeit, zum Build und zur Freigabe, die es verursacht hat.

JFrog DevSecOps Tools

DevSecOps Tools stellen keine alleinstehende Checkliste dar; sie bilden ein vernetztes Ökosystem, das kohärent über den gesamten SDLC hinweg funktionieren muss, um die moderne Anwendungsbereitstellung effektiv abzusichern. Indem ein verwaltetes Artifact-Repository als Grundschicht etabliert wird, schließen Organisationen kritische Lieferketten-Lücken, die Angreifer häufig ausnutzen, und maximieren den Wert von kontinuierlichem Scanning und Testing.

Der Übergang von fragmentierten Sicherheits-Tools zu einem einheitlichen DevSecOps-Framework erfordert eine robuste Infrastruktur, die jedes Binary, jeden Container und jede Abhängigkeit absichern kann. Die JFrog Plattform befähigt Sie mit Ende-zu-Ende-Transparenz, Sicherheit und Kontrolle für die automatisierte Bereitstellung vertrauenswürdiger Releases.

Zu den JFrog DevSecOps Tools gehören:

- JFrog Curation: Nahtlose Kuratierung von Software-Packages und ML-Modellen

- JFrog Security Essentials (Xray): Integrierte SCA für Software- und KI-Artefakte

- JFrog Advanced Security: Lieferketten-Exposition, Scanning und Impact-Analyse

- JFrog Runtime: Echtzeit-Transparenz über Laufzeit-Schwachstellen

Durch die Bereitstellung von unveränderlichem Speicher, kontinuierlichem Schwachstellen-Scanning und automatisierter Durchsetzung von Richtlinien stellt JFrog sicher, dass nur gründlich geprüfte, konforme Software Ihre Produktionsumgebungen erreicht.

Um mehr über JFrog zu erfahren, buchen Sie eine Demo oder starten Sie eine kostenlose Testversion.