Définition

Les outils DevSecOps permettent aux équipes d’intégrer une sécurité complète sur l’ensemble de la chaîne d’approvisionnement logicielle, couvrant l’infrastructure, la conformité et les opérations, avec la sécurité applicative comme pilier fondamental.

Qu’est-ce que les outils DevSecOps ?

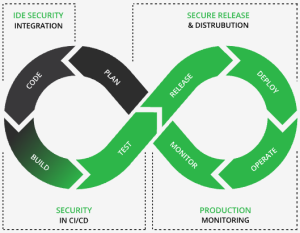

Les outils DevSecOps transforment la sécurité, d’un goulot d’étranglement en fin de déploiement, en un mécanisme continu et automatisé, directement intégré au pipeline DevOps. Dans la mesure avec le DevSecOps dépasse le cadre du code applicatif, en intégrant la sécurité des infrastructures, l’automatisation de la conformité et les pratiques de sécurité opérationnelle, ces outils doivent protéger l’ensemble des couches de la chaîne d’approvisionnement logicielle.

Dans le cadre de cette approche globale, la sécurité des applications (AppSec) constitue un pilier essentiel. En enrichissant les workflows standard avec des capacités AppSec spécialisées, telles que l’analyse des vulnérabilités, l’application des politiques et les contrôles d’intégrité des artefacts, les outils DevSecOps sécurisent le cycle de livraison tout en préservant la rapidité des releases.

Aucun outil ne couvre à lui seul tous les aspects du DevSecOps. Cette discipline nécessite un écosystème coordonné de capacités qui agissent de manière proactive sur le code source, les configurations d’infrastructure, les dépendances et les fichiers binaires dès leur création ou leur modification.

Comment les outils DevSecOps s’intègrent au SDLC

Aligner un framework DevSecOps sur le cycle de développement logiciel (SDLC) permet d’assurer que les tests AppSec et l’application des politiques interviennent de manière contextuelle à mesure que le code progresse du poste du développeur jusqu’à l’environnement de production. Cette stratégie axée sur le cycle de vie s’appuie sur des catégories distinctes d’outils adaptés à la planification, au build, aux essais, au déploiement et à l’observation des logiciels.

Planification

Au cours des phases initiales du développement, les exigences de sécurité doivent être codifiées en même temps que les exigences fonctionnelles.

- La modélisation des menaces permet d’identifier les menaces potentielles, les vecteurs d’attaque et les frontières de confiance avant même l’écriture du moindre code. Les équipes s’efforcent de détecter rapidement les risques au niveau de la conception et de traduire les résultats en exigences de sécurité et en décisions d’architecture.

- Les outils de gestion des exigences de sécurité établissent un socle de défense en traduisant les résultats du modèle de menaces en critères d’acceptation concrets et testables.

- Les systèmes de suivi des problèmes avec prise en charge des workflows de sécurité garantissent que les vulnérabilités sont traitées comme des bugs de développement classiques.

- Les frameworks de policy-as-code permettent de formaliser les règles de sécurité sous forme de code en amont du développement, afin de garantir une conformité nativement vérifiable et applicable.

- La formation à la sécurité des développeurs permet aux ingénieurs de reconnaître et d’éviter les vulnérabilités courantes grâce à des instructions basées sur les rôles.

- Les normes de codage sécurisé fournissent des directives adaptées aux langages et aux plateformes spécifiques, réduisant les incohérences et établissant une base mesurable pour les revues de code et les audits.

Build

À mesure que le code source est compilé et que les dépendances sont résolues, la chaîne d’outils doit valider l’intégrité et la sécurité de l’ensemble des entrées.

- L’analyse de composition logicielle (SCA) analyse les dépendances des logiciels open source à la recherche de CVE connues et de risques liés aux licences.

- Les tests statiques de sécurité des applications (SAST) analysent le code propriétaire à la recherche de vulnérabilités avant son exécution.

- La gestion des artefacts logiciels ainsi que les dépôts de fichiers binaires assurent le stockage, le versionnage et le contrôle des résultats de build, en garantissant des builds fiables à partir d’entrées saines.

- Les outils de détection de secrets analysent le code source et les entrées de build afin d’identifier les identifiants et tokens codés en dur, évitant qu’ils ne soient intégrés aux artefacts de build ou propagés en aval.

Tests

Les tests permettent de vérifier que les applications compilées et leurs environnements d’exécution sont résistants aux failles actives.

- Les tests dynamiques de la sécurité des applications (DAST) testent les applications en cours d’exécution pour détecter les vulnérabilités exploitables en simulant le comportement d’un attaquant.

- L’analyse des images de conteneurs permet d’inspecter les environnements conteneurisés à la recherche de vulnérabilités au niveau du système d’exploitation et des dépendances.

- Les outils de sécurité de la chaîne d’approvisionnement logicielle analysent les artefacts, les dépendances et les images de conteneurs à la recherche de packages malveillants et de violations de l’intégrité (p. ex., JFrog Xray).

- Les outils de génération de nomenclatures logicielles (SBOM) produisent une nomenclature logicielle complète pour chaque build, documentant tous les composants.

Déploiement

Les mécanismes de déploiement doivent agir comme des barrières de sécurité rigides qui empêchent les logiciels non conformes d’atteindre la production.

- Les mécanismes de contrôle des politiques bloquent la promotion des artefacts qui ne satisfont pas aux contrôles de sécurité prédéfinis.

- L’analyse de l’infrastructure en tant que code (en anglais, Infrastructure as Code, ou IaC) valide les configurations cloud et d’infrastructure avant leur déploiement.

- Les outils de promotion d’artefacts sécurisent les transitions entre les environnements de développement, de staging et de production grâce à des mécanismes de validation reposant sur des signatures cryptographiques avant toute promotion.

- Les plateformes de gestion des secrets injectent les informations d’identification de manière dynamique au moment de l’exécution plutôt que pendant le processus de build.

Observation

Après le déploiement, une surveillance continue est nécessaire pour identifier les menaces de type « zero-day » et les anomalies opérationnelles dans les environnements réels.

- La surveillance de la sécurité au moment de l’exécution détecte les comportements anormaux ou malveillants dans les workloads de production.

- La réconciliation de la nomenclature logicielle (SBOM) à l’exécution compare ce qui fonctionne réellement en production avec le contenu du SBOM d’origine afin de détecter toute dérive ou modification non autorisée.

- Les outils de gestion et de priorisation des vulnérabilités analysent en continu les environnements de production à la lumière des renseignements de menace actualisés.

- Les journaux d’audit et les rapports de conformité maintiennent des enregistrements infalsifiables afin de répondre aux exigences réglementaires.

- Les outils de réponse aux incidents permettent aux ingénieurs de remonter la chaîne d’approvisionnement jusqu’à la source d’un problème de production.

Explication des principales catégories d’outils

Une plateforme DevSecOps bien conçue s’appuie sur une taxonomie précise d’outils, chacun ciblant des vecteurs distincts de sécurité applicative.

- Outillage intégré à l’IDE (Shift Left) : fournit un feedback de sécurité en temps réel directement dans l’environnement de développement intégré du développeur, permettant de détecter les vulnérabilités, les dépendances à risque et les secrets codés en dur dès l’écriture du code, afin d’ancrer la sécurité en amont du cycle.

- Analyse de la composition logicielle (SCA) : identifie les vulnérabilités connues et les risques liés aux licences dans les dépendances open source et les bibliothèques tierces, en gérant les risques « cachés » hérités du code externe.

- Tests statiques de sécurité des applications (SAST) : analysent le code source ou les fichiers binaires pour détecter les failles de sécurité sans les exécuter, ce qui permet aux développeurs de détecter et de corriger les faiblesses structurelles à un stade précoce du SDLC.

- Tests dynamiques de la sécurité des applications (DAST) : ils permettent d’évaluer une application en cours d’exécution en simulant des attaques réelles, en détectant les problèmes d’exécution, tels que les erreurs de configuration et les failles d’injection que l’analyse statique peut manquer.

- Dépôt d’artefacts / gestion des binaires : source centrale faisant autorité pour l’ensemble des livrables de build, appliquant des règles d’immutabilité, de contrôle d’accès et de traçabilité pour garantir une stricte correspondance entre les éléments générés et ceux déployés.

- Sécurité de la chaîne d’approvisionnement : protège l’ensemble de la chaîne du build jusqu’au déploiement grâce à la signature d’artefacts, à l’attestation SBOM et à la détection de packages malveillants afin de vérifier que chaque composant est fiable et non compromis.

- Sécurité des conteneurs et des images : analyse les images Docker et OCI à la recherche de CVE au niveau du système d’exploitation, de couches mal configurées et de secrets intégrés avant le déploiement, afin de sécuriser l’infrastructure sous-jacente dans les environnements de microservices.

- Sécurité des modèles AI/ML : sécurise les pipelines de machine learning en analysant les modèles et les ensembles de données pour détecter les vulnérabilités, les codes malveillants et l’empoisonnement des données, en veillant à ce que les artefacts IA soient régis avec la même rigueur que les logiciels traditionnels.

- Gestion des secrets : stocke et injecte de manière centralisée les informations d’identification sensibles afin qu’elles n’apparaissent jamais en texte clair dans le code ou les journaux, ce qui permet de se prémunir contre le vol d’informations d’identification et l’exposition publique accidentelle.

- Policy-as-Code / contrôle d’admission : impose les règles de sécurité par le code grâce à des points de contrôle automatisés et inviolables, assurant une conformité à grande échelle et bloquant l’accès à la production des artefacts non conformes.

La place de la gestion des artefacts

Si l’analyse active et les tests dominent souvent les conversations autour des outils DevSecOps, le dépôt d’artefacts constitue le tissu conjonctif fondamental de l’ensemble de la chaîne d’outils. Si le dépôt central des artefacts de build n’est pas sécurisé, immuable et strictement gouverné, l’ensemble des contrôles de sécurité en aval est intrinsèquement compromis.

Tous les outils du pipeline AppSec interagissent directement avec les artefacts. Les solutions SCA les passent au crible, les SAST examinent leur code source, les DAST évaluent les résultats qu’ils produisent, tandis que les contrôles de déploiement pilotent leur promotion vers les environnements cibles. Un dépôt d’artefacts non gouverné compromet l’ensemble des autres contrôles de sécurité : des tags modifiables, des binaires non signés et des accès non maîtrisés créent des risques critiques que les scanners traditionnels ne peuvent pas détecter. Une couche mature de gestion des artefacts garantit un stockage immuable, un contrôle d’accès rigoureux, une signature cryptographique, un rattachement au SBOM et des workflows de promotion structurés. Les plateformes avancées de sécurité de la supply chain logicielle s’appuient sur cette base pour offrir une analyse continue, une application stricte des politiques de licence et la détection de packages malveillants sur tous les types d’artefacts.

Sélection des outils DevSecOps : quels critères d’évaluation ?

Pour sélectionner les bons composants d’une plateforme DevSecOps, il faut évaluer les outils en fonction de critères techniques stricts afin de garantir une véritable réduction des risques plutôt qu’une conformité superficielle. Un cadre d’évaluation pratique permet d’éviter l’adoption d’outils cloisonnés qui génèrent une lassitude à l’égard des alertes ou créent un faux sentiment de sécurité.

- Couverture des pipelines : vérifiez si l’outil prend en compte les phases les plus risquées ou s’il crée une fausse confiance en n’analysant qu’une seule couche isolée.

- Profondeur d’intégration : déterminez si l’outil s’intègre nativement dans vos systèmes CI/CD, vos systèmes de suivi des problèmes et vos dépôts d’artefacts existants sans nécessiter d’importants travaux d’ingénierie personnalisés.

- Application des politiques : évaluez si la solution peut bloquer automatiquement les artefacts et configurations non conformes, ou si elle se limite à de simples alertes.

- Visibilité de la chaîne d’approvisionnement : confirmez que l’outil vous permet de retracer un artefact de production à travers toutes les étapes de builds, les dépendances et les points d’approbation.

- Évolutivité : assurez-vous que l’outil fonctionne de manière fiable avec les artefacts et les volumes d’analyse spécifiques que votre organisation utilise activement.

- Préparation à la conformité : vérifiez si la solution génère automatiquement les artefacts d’audit nécessaires, tels que les SBOM, les attestations cryptographiques et les rapports de scan bruts, exigés par votre environnement réglementaire.

- Coût total de possession (TCO) : limitez les coûts et la complexité opérationnelle dus à la multiplication des outils en optant pour une plateforme unifiée, réduisant ainsi les dépenses de maintenance, d’intégration et de licences.

- Support fournisseur et communauté : garantissez la viabilité à long terme, des mises à jour continues des menaces et une assistance efficace en privilégiant des solutions portées par des fournisseurs réactifs et des communautés.

Construire une chaîne d’outils DevSecOps cohérente

Dans la mesure où aucun outil ne couvre l’ensemble du périmètre AppSec, les organisations doivent structurer un ensemble coordonné de capacités pour minimiser les angles morts de sécurité et les chevauchements opérationnels. L’objectif est de mettre en place un cadre DevSecOps unifié qui assure une traçabilité transparente et une mise en œuvre automatisée depuis la validation du code jusqu’au déploiement en production.

Commencez par la couche d’artefacts ; un dépôt de fichiers binaires strictement régi constitue la base sur laquelle s’appuient tous les autres outils de sécurité. Assurez l’instrumentation de chaque phase du pipeline, car des lacunes de couverture dans les étapes Planification, Build, Tests, Déploiement ou Observation créent des angles morts hautement exploitables. Automatiser les mécanismes d’application dans la mesure du possible, car les outils qui se contentent d’alerter sans bloquer créent une grave lassitude à l’égard des alertes, sans pour autant réduire les risques de manière tangible. Enfin, visez une traçabilité complète, avec pour objectif final un accès en un clic permettant de remonter depuis tout incident en production jusqu’au commit, à la dépendance, au build et à la validation spécifiques à son origine.

Outils DevSecOps de JFrog

Les outils DevSecOps ne constituent pas une simple checklist isolée ; ils forment un écosystème interconnecté qui doit fonctionner de manière cohérente sur l’ensemble du SDLC afin de sécuriser efficacement la livraison d’applications modernes. En établissant un dépôt d’artefacts gouverné comme couche fondamentale, les organisations comblent des failles critiques de la chaîne d’approvisionnement, fréquemment exploitées par les attaquants, tout en maximisant la valeur du scanning et des tests continus.

Le passage d’outils de sécurité fragmentés à un cadre DevSecOps unifié nécessite une infrastructure robuste capable de sécuriser chaque binaire, conteneur et dépendance. La plateforme JFrog vous permet de bénéficier d’une visibilité, d’une sécurité et d’un contrôle de bout en bout pour automatiser la livraison de versions fiables.

Les outils DevSecOps de JFrog comprennent :

- JFrog Curation : sélectionnez et contrôlez sans effort les packages logiciels et les modèles de ML

- JFrog Security Essentials (Xray) : SCA intégrée pour les artefacts logiciels et d’IA

- JFrog Advanced Security : visibilité sur l’exposition de la supply chain, analyse et mesure des impacts

- JFrog Runtime : visibilité en temps réel des vulnérabilités à l’exécution

En fournissant un stockage immuable, une analyse continue des vulnérabilités et une application automatisée des politiques, JFrog garantit que seuls les logiciels vérifiés et conformes atteignent vos environnements de production.

Pour en savoir plus sur JFrog, réservez une démonstration ou démarrez un essai gratuit.