Verhindern Sie, dass Policies Ihre Builds blockieren

JFrog Curation sorgt mit Compliant Version Selection (CVS) dafür, dass Ihre Development Pipelines laufen

Security-Policies existieren, um Ihre Software Supply Chain zu schützen. Warum blockieren sie dann immer wieder Ihre Builds?

Das ist die unausgesprochene Frustration, die heute in den meisten DevOps- und Security-Teams herrscht. Supply-Chain-Angriffe waren im Jahr 2025 für 30 % aller externen Sicherheitsvorfälle verantwortlich. Ihr Security-Team hat also das Richtige getan: Es hat Policies eingeführt, um Packages zu markieren, die zu neu, ungetestet oder nicht auf der genehmigten Package-Liste der Organisation stehen. Doch sobald ein Build aufgrund einer versteckten Dependency tief in einem Open-Source-Package fehlschlägt, scheitert die Pipeline, ein Ticket wird erstellt – und ein Entwickler verliert zwei wertvolle Tage damit, ein Problem zu beheben, das er weder selbst eingebracht noch überhaupt gekannt hat.

Nicht die Policy hat versagt. Das Tooling hat versagt. Die Lösung liegt daher nicht darin, Policies zu lockern, sondern ein intelligenteres Tooling bereitzustellen. Genau das leistet JFrog Curation mit Compliant Version Selection (CVS).

Was ist Compliant Version Selection?

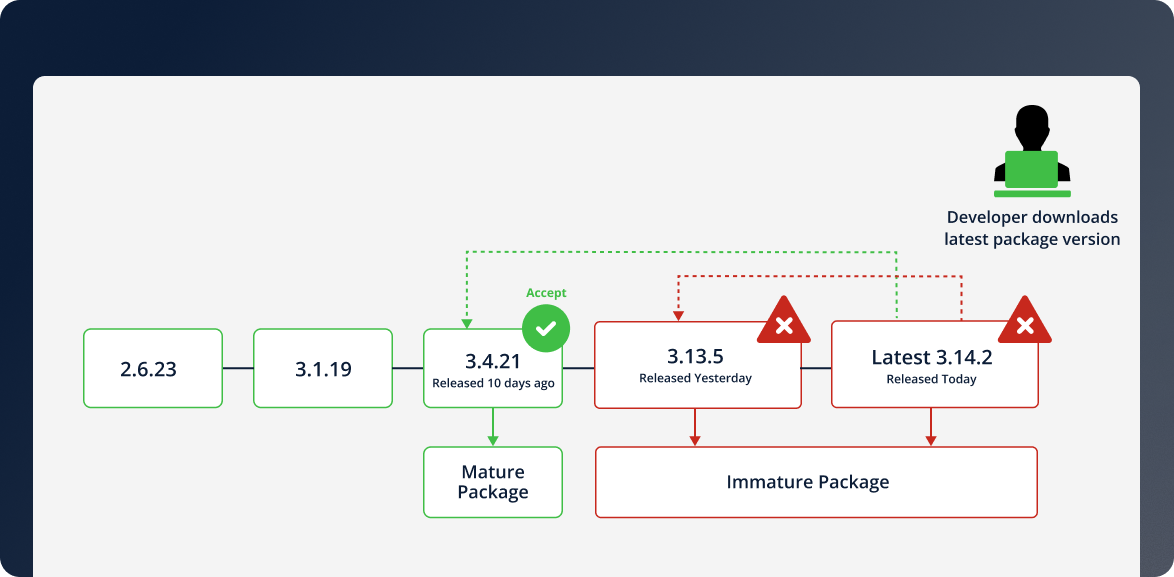

Compliant Version Selection ist eine Funktion von JFrog Curation, die automatisch die höchstmögliche policy-konforme Version eines Packages findet und bereitstellt. Wenn eine angeforderte Version wegen einer Policy-Verletzung geblockt wird, hält CVS den Build am Laufen – und verwandelt Curation vom Gatekeeper zum Enabler.

So sieht der Prozess in der Praxis aus:

| SCHRITT | BESCHREIBUNG |

| 1. | Ein Entwickler fordert ein Package an; die neueste verfügbare Version im angegebenen Range ist v3.141 |

| 2. | Curation prüft v3.141 anhand der aktiven Policies. Die Version schlägt fehl (zu neu, zu riskant) |

| 3. | CVS scannt die verbleibenden Versionen innerhalb des angeforderten Range |

| 4. | v3.0.26 wird als neueste Version identifiziert, die alle Policies erfüllt |

| 5. | JFrog Artifactory lädt v3.0.26 herunter |

| 6. | Der Build läuft weiter. Der Entwickler erhält das policy-konforme Package und kann weiterarbeiten |

| 7. | Alle Schritte werden im Audit-Log erfasst |

Kein Ticket. Keine blockierte Pipeline. Kein Context-Switch. Die Security-Policy wurde durchgesetzt – und der Entwickler hat davon nichts gemerkt.

Warum blockieren Security-Policies Builds, anstatt sie abzusichern?

Die meisten Supply-Chain-Security-Tools verfolgen einen binären Ansatz: Verstößt ein Package gegen eine Policy, wird die Anfrage blockiert und der Build schlägt fehl. Das war akzeptabel, als Builds langsamer waren, Dependency-Bäume flacher und Entwicklerzeit kostengünstiger waren.

Nichts davon gilt heute noch.

Versions-Wildwuchs und verzögerte Patches gehören inzwischen zu den größten operativen Risiken in Enterprise-Umgebungen. Das Risiko liegt nicht dort, wo die meisten Teams suchen: 98 % der Schwachstellen akkumulieren im weniger sichtbaren Teil des Stacks,genau dort, wo Patching am schwierigsten zu operationalisieren ist. Builds zu blockieren, ohne eine sichere Alternative anzubieten, verlagert diese Last direkt auf Entwickler, die das Problem von vornherein nicht einsehen konnten.

JFrog Curation kehrt dieses Modell um: Statt des bisherigen Block-and-Fail setzt es auf Block-and-Serve. Die richtige Version wird gefunden, lautlos bereitgestellt – und die Pipeline läuft weiter.

Security ohne die Security Tax

Der Security Tax ist der versteckte Preis, den Entwickler zahlen, wenn eine Policy ihren Build blockiert. Er schlägt sich nieder in verlorenem Sprint-Time, manuellen Waiver-Requests, fest gepinnten Versionen und stillen Workarounds, durch die sich Risiken ansammeln, während die Durchsetzung der Policies zunehmend erodiert. Die tiefgreifendere Konsequenz ist jedoch keine operative – es ist ein Vertrauensverlust.

Wenn Entwickler Security-Policies mit blockierten Pipelines assoziieren, hören sie auf, diese zu respektieren.

Keine blockierten Builds bedeutet: kein Grund, Policies zu umgehen. Unsere interne Daten zeigen, dass Unternehmen jährlich bis zu 319.788 Entwicklerstunden zurückgewinnen, wenn Governance automatisiert wird.

Wie Compliant Version Selection in Ihrer Entwicklungsumgebung funktioniert

CVS ist als einfaches Toggle innerhalb von JFrog Curation verfügbar, das sofort über alle unterstützten Ökosysteme hinweg wirksam wird – ohne neue Agents, ohne Änderungen am Workflow und ohne dass Entwickler etwas installieren oder konfigurieren müssten. Es greift auf der Repository-Ebene, wo Entwickler ihren Code bereits pullen – Security by Design wird unsichtbar.

Dieselbe Gatekeeper-Logik erstreckt sich auch über Packages hinaus. JFrog Curation steuert zudem AI/ML-Modelle von Hugging Face und blockiert ungeprüfte Modelle, bevor sie in Ihre Umgebung gelangen – mit derselben policy-getriebenen Konsequenz.

Fazit

Compliant Version Selection findet die sichere Version, stellt sie lautlos bereit und hält Ihre Pipelines grün – ohne Ihre Security-Standards zu kompromittieren.

Ihre Security-Policies sollten nicht der Grund sein, warum Ihr Build scheitert. Mit CVS werden sie es nicht sein.

Bereit, Compliant Version Selection in Aktion zu sehen? Fordern Sie noch heute eine personalisierte Demo an!