JFrog contre Checkmarx :

Comparaison des solutions AppSec

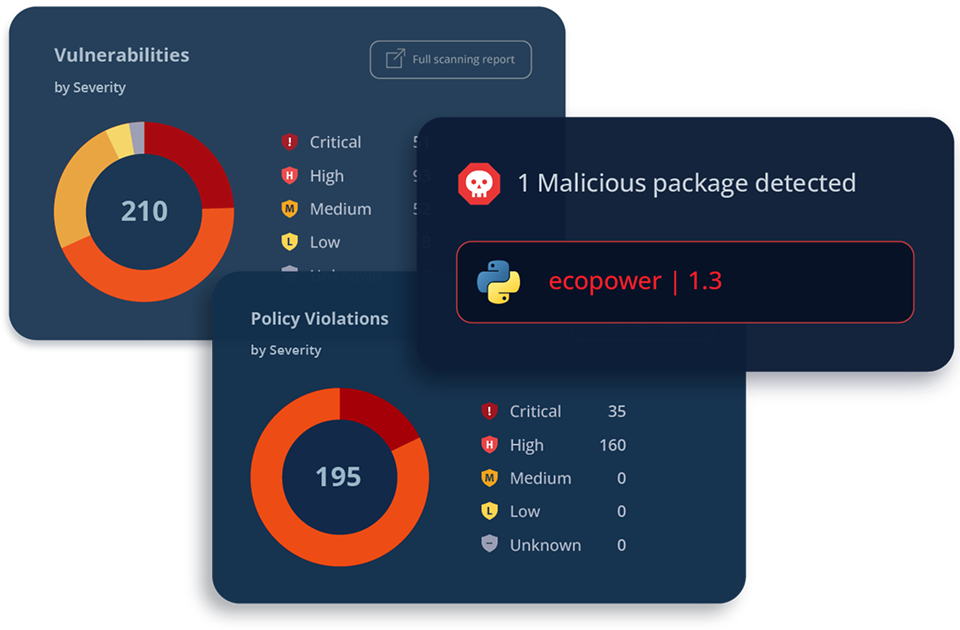

JFrog porte AppSec à un niveau supérieur. nous ne nous arrêtons pas au code ; nous empêchons proactivement les logiciels tiers risqués d’entrer dans votre SDLC. Nous analysons le code source, les fichiers binaires, les conteneurs et les images d’exécution, en détectant des vulnérabilités que les scanners axés sur le code manquent. JFrog peut fonctionner en auto-hébergé ou SaaS.

En déployant JFrog, nous avons constaté moins de vulnérabilités, ce qui a donné à nos développeurs plus de temps pour se concentrer sur le développement de nouvelles applications. Et avec les différentes équipes de développement toutes sur la même plateforme, le processus a été centralisé et simplifié.

Découvrez comment JFrog se compare à Checkmarx

Vous hésitez entre JFrog et Checkmarx ?

Prenez la bonne décision. Voyez les avantages uniques de JFrog.

JFrog est une plateforme holistique de sécurité de la chaîne d’approvisionnement logicielle choisie par des experts de premier plan en sécurité, DevOps et développement à travers le monde.

Une protection qui va au‑delà du code source : la différence se joue au niveau des binaires.

Si vous voulez vraiment protéger vos applications, le scan des fichiers binaires est indispensable. C’est pourquoi JFrog scanne la source ET les fichiers binaires. Les binaires représentent le produit final et sa surface d’attaque réelle.

Priorisation et remédiation précises et fondées sur le contexte

Limiter la priorisation au seul périmètre du code crée des angles morts. JFrog ajoute du contexte issu des fichiers binaires, des conteneurs et de l'exécution pour mettre en lumière les risques réels et réduire les faux positifs. Notre analyse contextuelle transitive est approfondie et vous aide à prioriser les vulnérabilités réellement exploitables, nécessitant votre attention.

Une AppSec intégrée aux pipelines, pas greffée après coup.

Les solutions de sécurité de JFrog font partie intégrante de notre plateforme de chaîne d’approvisionnement logicielle. Avec Artifactory servant de source unique de vérité pour gérer tous vos artefacts logiciels, modèles, conteneurs, et plus encore. Les solutions de sécurité de JFrog s’intègrent à vos pipelines DevOps existants et aux bonnes pratiques. Dites adieu aux silos.

AppSec de bout en bout, du code à la production

La sécurité dès le début du SDLC

Empêchez les logiciels tiers malveillants ou à risque d’entrer dans votre SDLC et garantissez que les développeurs ne construisent leurs applications qu’avec des composants tiers vérifiés. JFrog assure la curation des packages, des modèles, des extensions IDE et bien plus encore.

Scanners AppSec intégrés

Sécurisez votre logiciel avec les scanners SAST, SCA, IaC, Secrets et Runtime de JFrog, à travers le code source et le code binaire. Générez des SBOM, gérez des configurations – tout en travaillant avec les développeurs et leurs outils de prédilection

Corrigez les vulnérabilités qui comptent

Minimisez les faux positifs et concentrez-vous sur ce qui compte vraiment en identifiant avec précision les menaces réelles : JFrog offre une analyse contextuelle transitive et une priorisation des CVE, afin de vous permettre de vous concentrer sur celles qui ont un impact réel sur vos applications.

Sécurité IA/ML

Sécurisez l’IA que vous développez, utilisez l’IA en toute sécurité. JFrog vous accompagne sur ces deux fronts en gérant, analysant et gouvernant vos modèles, en identifiant le shadow AI, en mettant à disposition un catalogue de sécurité de l’IA et en proposant des capacités avancées d’IA qui simplifient et accélèrent votre AppSec.

AppSec alimenté par la recherche

L’équipe de recherche en sécurité de JFrog est une autorité de numérotation CVE (CNA). Nos produits de sécurité et nos innovations de pointe sont le fruit d’une recherche technologique approfondie, nourrie par la communauté. Nous sommes constamment à l’affût des menaces les plus récentes et des meilleures avancées technologiques pour les combattre.

Pourquoi les entreprises leaders choisissent JFrog

Je suis les principes de base d’AppSec : prévenir, détecter, corriger. Et lorsque je regarde les offres de JFrog, elles cochent clairement toutes ces cases pour moi. ]

Nous voulions déterminer ce que nous pouvions vraiment utiliser au lieu d’avoir cinq ou six applications différentes. Nous nous demandions si nous pouvions utiliser une solution unique. Et Artifactory est arrivé. C'est une interface unique pour nous. Elle nous a fourni tout ce dont nous avions besoin.

En déployant JFrog, nous avons constaté moins de vulnérabilités, ce qui a donné à nos développeurs plus de temps pour se concentrer sur le développement de nouvelles applications. Et comme les différentes équipes de développement se trouvent toutes sur la même plateforme, le processus a été centralisé et rationalisé.

Depuis son passage à Artifactory, notre équipe a pu réduire considérablement sa charge de maintenance... Nous sommes en mesure de progresser et d'être une organisation DevOps plus complète.

Avant... la livraison d’un nouveau modèle d’IA prenait des semaines... Désormais, l’équipe de recherche peut travailler de manière indépendante et livrer tout en satisfaisant les équipes d’ingénierie et de produit. Nous avons mis cinq nouveaux modèles en production en quatre semaines.

Au fur et à mesure que notre entreprise se développait, JFrog Connect nous a aidés à améliorer nos opérations. La possibilité d’automatiser et de diffuser des mises à jour logicielles sur plusieurs appareils à la fois nous fait gagner du temps et des ressources à chaque version déployée. Si l’on considère le coût du temps d’un ingénieur, c’était une décision facile.

-

Comment JFrog se compare-t-il à Checkmarx ?

JFrog diffère de Checkmarx à plusieurs égards. Tout d’abord, JFrog propose une suite AppSec complète, entièrement intégrée au système de gestion des enregistrements. Checkmarx est une suite AppSec distincte qui nécessite une intégration avec la plateforme DevOps. JFrog peut également bloquer de manière proactive l’entrée des composants à risque dans le cycle de vie du développement logiciel (via la curation), alors que Checkmarx propose approche uniquement réactive et se limite à analyser les composants déjà présents dans l’environnement de développement. Enfin, JFrog analyse les binaires d’artefacts, ce qui est très efficace pour découvrir des vulnérabilités que l’analyse de code seule ne permet généralement pas de détecter. Les capacités de détection de Checkmarx reposent sur l’analyse des métadonnées, ce qui conduit à des faux négatifs dans le SBOM.

-

Puis-je migrer de Checkmarx vers JFrog ?

La migration de Checkmarx vers JFrog implique généralement de rescanner les artefacts logiciels dans Artifactory à l’aide de Xray, ce qui génère un nouvel ensemble de résultats de sécurité. Les utilisateurs peuvent également régénérer des SBOM pour les artefacts logiciels.

-

Pourquoi choisir une solution AppSec basée sur une plateforme plutôt qu’un outil ponctuel ?

Une approche AppSec intégrée et basée sur une plateforme offre une sécurité plus efficace et une meilleure expérience utilisateur DevSecOps comparée à la gestion de plusieurs outils de sécurité autonomes. Les organisations utilisant des solutions ponctuelles disparates rencontrent souvent des chaînes d’outils cloisonnées, des difficultés à maintenir de nombreuses intégrations de plateforme, et une visibilité incomplète sur les problèmes de sécurité tout au long de leur cycle de développement logiciel. En revanche, les fonctionnalités de sécurité directement intégrées à votre système d’enregistrement, y compris la fonction SAST, l’analyse de composition logicielle (SCA), l’analyse des secrets, la gestion des vulnérabilités et les flux de travail de remédiation, offrent des avantages substantiels. Les équipes de développement et de sécurité bénéficient de tableaux de bord unifiés et de processus simplifiés, évitant ainsi l’inefficacité du changement de contexte entre des outils déconnectés. Peut-être plus important encore, cette approche de plateforme intégrée offre une couverture complète à l’ensemble du SDLC, éliminant les angles morts de sécurité qui affectent des ensembles d’outils fragmentés.

-

Est-ce que JFrog effectue l'analyse du code source comme Checkmarx ? Quelles sont les différences entre les deux outils ?

JFrog effectue le scan du code source (en plus du balayage binaire) dans le cadre de l’analyse avancée de la composition logicielle Xray (SCA). JFrog Advanced Security propose également la fonction SAST, qui analyse aussi le code source.

Checkmarx a besoin d’un environnement de build complet pour lancer un scan SAST. JFrog SAST est plus efficace et s’exécute localement sur la machine du développeur, donc aucun code ne quitte l’environnement du développeur. -

Qu’est-ce que l'analyse des fichiers binaires et pourquoi est-elle importante ?

L’analyse des artefacts au niveau binaire cible les vulnérabilités des composants logiciels réels déployés dans les environnements de production. Ces packages compilés représentent des cibles principales pour les acteurs de menace modernes qui tentent de les rétroconcevoir, exploiter des faiblesses ou distribuer des variantes malveillantes — ils exposent des détails au-delà de ce qui existe dans le code source original. L’accent mis par JFrog sur l’analyse des fichiers binaires est très efficace pour identifier les risques qui passent autrement inaperçus lors de l’analyse du code source seul, et pour fournir une vision complète des vecteurs d’exploitation potentiels et de l’impact sur l’entreprise. Les binaires peuvent intégrer des éléments sensibles tels que des clés cryptographiques, des paramètres de configuration et d’autres données susceptibles de créer des risques de sécurité pour l’organisation.