Vous songez à confier à OpenClaw les clés de votre royaume numérique ? Lisez d’abord ceci.

En matière de sécurité, nous ne présumons jamais la perfection. Nous adoptons une approche zero trust et concevons des mécanismes de contrôle pour limiter le périmètre d’impact. Cet état d’esprit est absent de nombreux déploiements d’OpenClaw aujourd’hui.

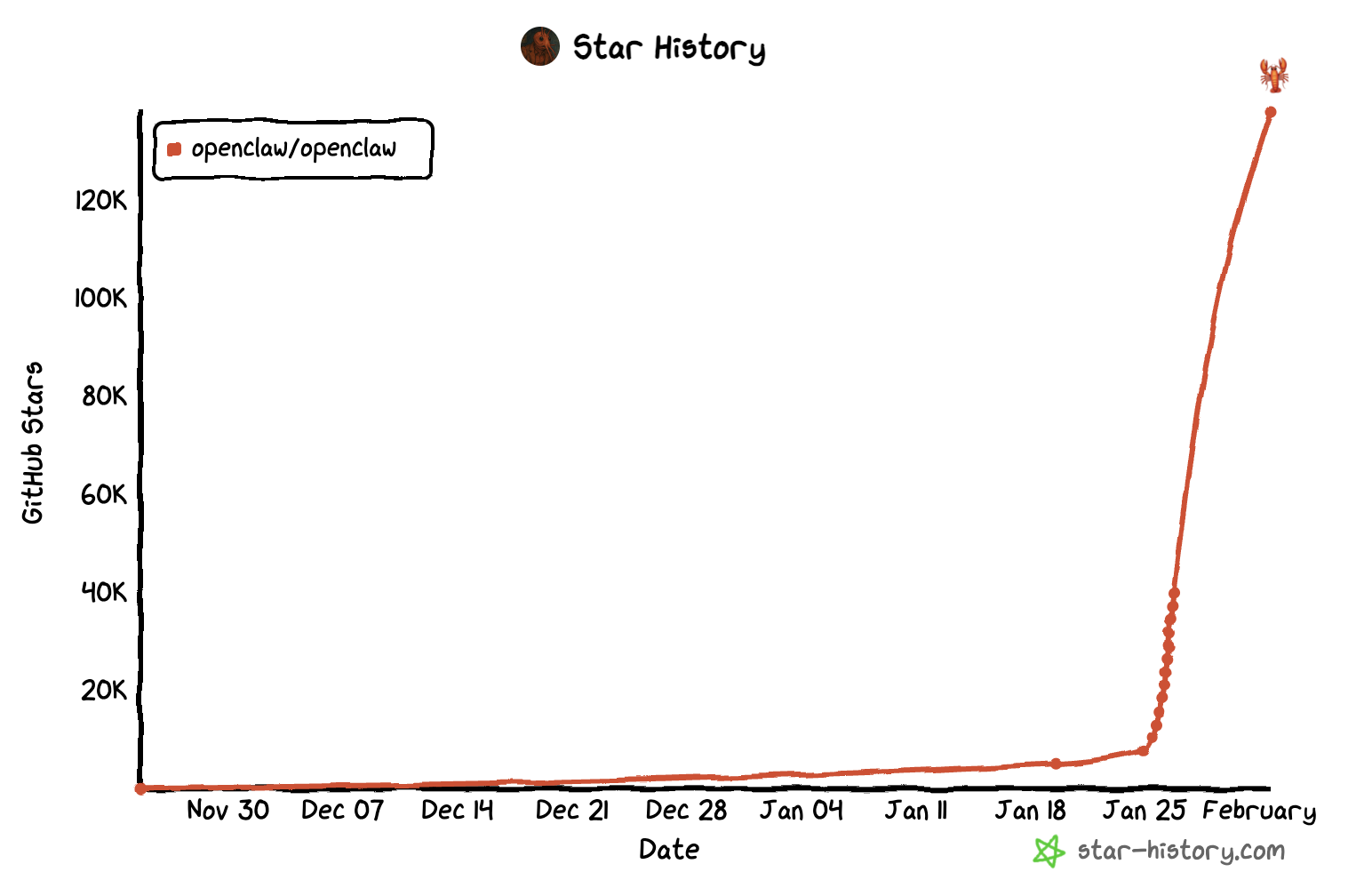

Il est presque impossible de ne pas entendre parler du nouvel assistant personnel d’IA, OpenClaw (anciennement connu sous les noms de ClawdBot et MoltBot). Depuis son lancement en novembre 2025, le projet fait sensation dans l’écosystème tech, accumulant rapidement plus de 100 000 étoiles, des dizaines de milliers de forks et des millions de visites à la clé.

OpenClaw est une plateforme d’agents open source qui s’exécute directement sur vos appareils et s’intègre à plus de 50 applications et services populaires, dont des plateformes de messagerie courantes, telles que WhatsApp, Telegram, Slack, Discord, Google Chat, Signal, iMessage, Microsoft Teams et WebChat, ainsi que des canaux étendus comme BlueBubbles, Matrix et Zalo.

Avec OpenClaw, un agent IA peut :

- Gérer vos e-mails ;

- Accéder à des fichiers et les modifier sur l’ensemble de votre ordinateur ;

- Répondre à vos messages WhatsApp ou Slack ou recevoir des instructions par le biais de ces canaux ;

- Surfer sur le web ;

- Et bien plus encore.

Cependant, ces utilitaires ne sont pas gratuits : vous payez OpenClaw avec votre propre posture de sécurité. Pour fonctionner, l’agent a besoin d’un accès à votre système de fichiers, d’autorisations d’exécution bash, de clés API et d’un accès au réseau. C’est beaucoup, et la complexité va de pair avec les problèmes de sécurité.

Peter Steinberger, le créateur d’OpenClaw, reconnaît ouvertement que « la sécurité reste notre priorité absolue ». Bien qu’honnête, cette déclaration confirme subtilement que le modèle de sécurité d’OpenClaw est toujours en évolution.

Le problème, c’est qu’entre-temps, les utilisateurs l’installent déjà, lui accordent des autorisations étendues et le connectent à leurs systèmes et comptes sensibles, tandis que les attaquants rôdent.

Le risque est réel : vos clés numériques sont en jeu

Installer un assistant d’IA comme OpenClaw et lui accorder de larges autorisations revient à lui confier les clés de votre vie numérique.

Ce n’est pas différent de donner les clés de votre maison à quelqu’un que vous connaissez à peine. Cette personne peut vous aider à porter vos courses aujourd’hui, mais elle peut tout aussi bien faire un double de vos clés, inviter d’autres personnes à entrer ou laisser la porte ouverte sans que vous vous en rendiez compte.

Ce n’est pas l’intention qui crée le risque, mais la capacité à passer à l’acte.

Vous devez vous demander :

- Avez-vous un coffre-fort pour vos biens les plus précieux, ou laissez-vous tout à la vue de tous ?

- Quelle est la solidité de ce coffre-fort ?

- Qui peut y accéder ?

- Changez-vous de serrures lorsque vos clés sont exposées ou dupliquées ?

Lorsque les utilisateurs accordent à OpenClaw l’accès aux e-mails, aux fichiers, aux calendriers, aux plateformes de messagerie et aux clés API (souvent simultanément et sans aucun cloisonnement), ils partent du principe que le système se comportera de manière irréprochable, alors même qu’il est encore en évolution et déjà exposé à de multiples risques de sécurité.

Comment fonctionne OpenClaw ?

Avant de se pencher sur les risques de sécurité réels, il est important de comprendre ce qu’est OpenClaw et comment il fonctionne sous le capot.

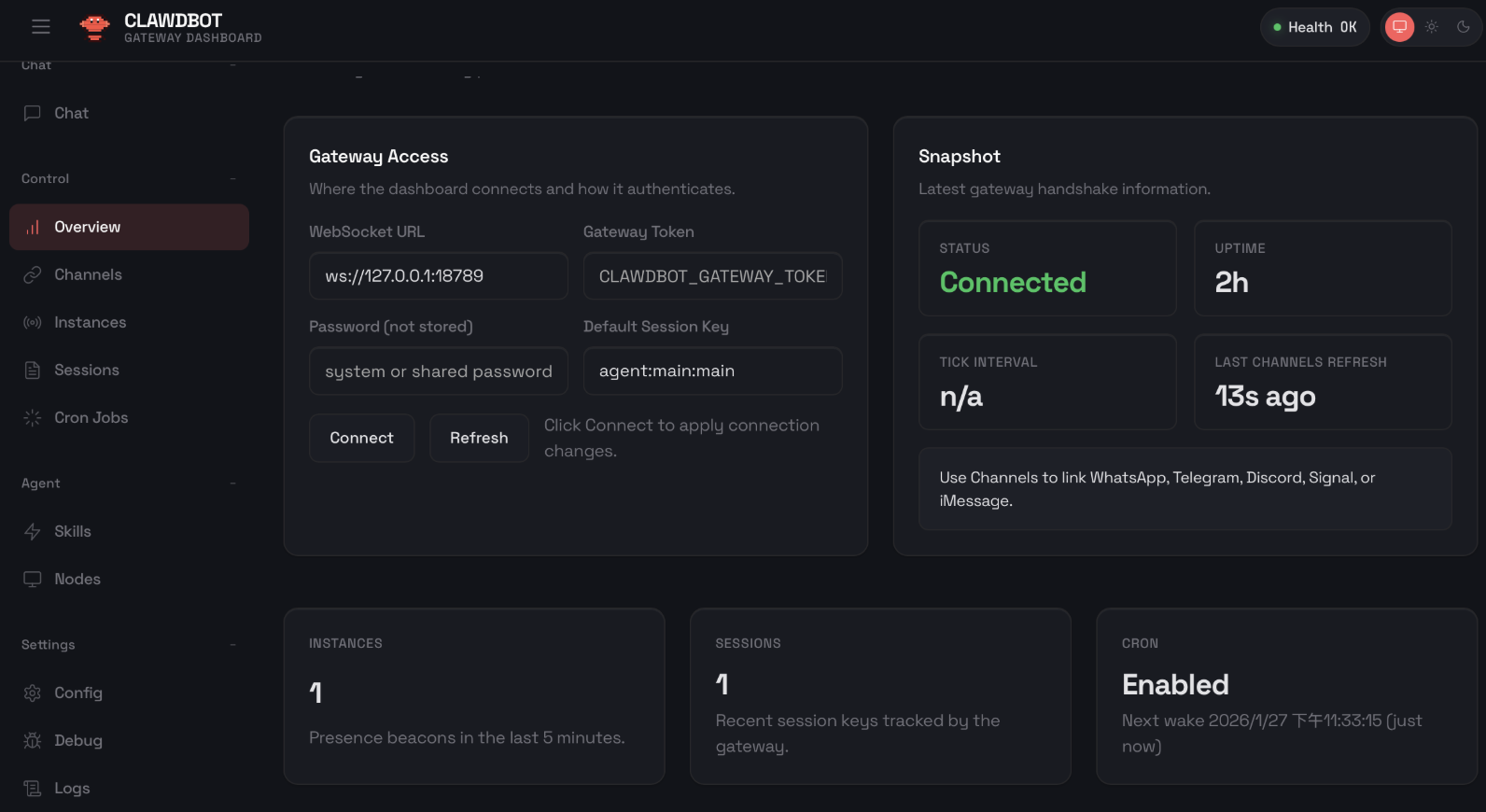

À un niveau élevé, OpenClaw est une passerelle d’agents IA qui fonctionne localement. Lorsque vous installez et démarrez OpenClaw, il lance un service sur votre machine qui agit comme le cerveau et le plan de contrôle d’un ou plusieurs agents IA. Ce service déploie une interface web locale et une API, le plus souvent associées à localhost sur un port déterminé, permettant ainsi aux utilisateurs d’interagir avec l’agent.

Passerelle locale et interface Web

Lorsque OpenClaw s’exécute, il ouvre un serveur HTTP local accessible via un navigateur.

Ce simple tableau de bord masque le fait que vos agents peuvent avoir un accès illimité qui menace la sécurité de votre chaîne d’approvisionnement logicielle

Cette interface web est plus qu’une simple fenêtre de chat. Il s’agit en fait d’un tableau de bord de contrôle de l’agent, qui permet aux utilisateurs de :

- Envoyer des instructions en langage naturel à l’agent ;

- Déclencher des actions telles que l’envoi de messages WhatsApp, la publication de messages sur Slack ou l’interrogation d’API ;

- Exécuter des outils tels que des opérations sur des fichiers, l’exécution de codes ou des requêtes web ;

- Configurer les intégrations et les identifiants ;

- Consulter les journaux, les tâches et l’état de l’agent.

En coulisses, chaque message que vous tapez est traduit en instructions structurées que l’agent traite et peut transformer en actions réelles.

Intégrations et autorisations

La puissance d’OpenClaw vient de ses intégrations. Un seul agent peut se connecter à des dizaines de services externes, y compris des plateformes de chat, des fournisseurs cloud, des systèmes de messagerie, des calendriers, des environnements d’exécution de code, etc. Dans de nombreux environnements, des permissions larges sont accordées aux agents pour que les intégrations « fonctionnent sans friction ».

Ces autorisations sont généralement des jetons d’API à longue durée de vie ou des identifiants OAuth, qui peuvent être stockés dans des fichiers de configuration locaux ou distants en texte brut, ce qui permet à l’agent d’agir au nom de l’utilisateur. Une fois l’autorisation accordée, l’agent ne fait pas de distinction entre les instructions légitimes de l’utilisateur et les instructions malveillantes, à moins qu’il n’y soit explicitement contraint.

Quelques jours seulement après le début du buzz, nous avons déjà constaté l’exposition de comptes, de données et de fichiers sensibles

Permissions excessives et mauvaise configuration

Les utilisateurs installent fréquemment OpenClaw en lui accordant un accès étendu aux e-mails, au stockage cloud, aux calendriers, aux plateformes de messagerie et même aux commandes au niveau système. Dans de nombreux cas, les tableaux de bord administratifs sont exposés sur toutes les interfaces du réseau avec une authentification faible ou inexistante, ce qui met en danger les comptes, les données et les fichiers sensibles.

Lorsque OpenClaw est correctement configuré, l’agent est lié à l’interface locale et ne devrait être accessible qu’à partir de la même machine. Cependant, de nombreux utilisateurs ne vérifient pas ou ne comprennent pas entièrement leur configuration et finissent par exposer l’agent à l’ensemble du réseau, ou pire, directement à Internet, sans aucune authentification.

Par conséquent, toute personne pouvant atteindre le point de terminaison exposé peut interagir avec l’agent et obtenir un accès direct à la machine hôte. Selon les outils activés et les permissions accordées, un attaquant pourrait être en mesure de lire des fichiers sur le système de fichiers, d’accéder aux e-mails et aux conversations WhatsApp, d’extraire des clés API, de consulter des fils Slack et de déclencher des actions supplémentaires de l’agent.

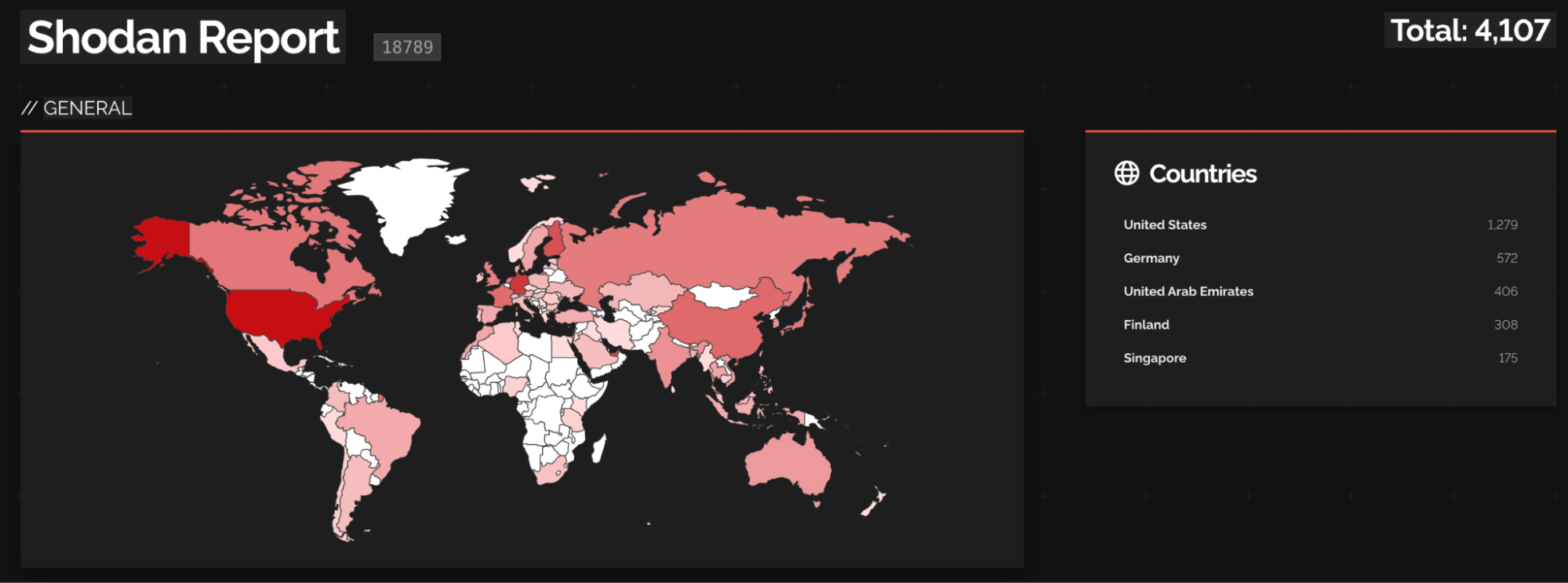

L’exploit est alors très simple. Le simple fait d’interroger le port par défaut d’OpenClaw (18789) sur Shodan révèle déjà des milliers d’agents OpenClaw exposés et accessibles sur Internet, ce qui représente une surface d’attaque importante et croissante :

Risques liés à la chaîne d’approvisionnement et à l’écosystème des compétences

Les bibliothèques de compétences d’OpenClaw, partagées par la communauté, et les extensions tierces ne sont généralement pas validées. Des compétences malveillantes ou vulnérables peuvent demander des autorisations étendues, installer des logiciels malveillants ou exfiltrer des informations sensibles.

Les multiples renommages de projet ont également permis aux attaquants de cloner des domaines, des comptes de réseaux sociaux et des dépôts, et de diffuser des offres de phishing, des logiciels malveillants ou des offres frauduleuses. La combinaison de ces facteurs fait de la chaîne d’approvisionnement un vecteur d’attaque important pour les utilisateurs.

Des exemples récents incluent une extension VS Code intitulée « ClawdBot Agent », identifiée comme un cheval de Troie, qui a été publiée alors même que l’équipe officielle de Clawdbot n’a jamais proposé d’extension VS Code. D’autres exemples ont été rapportés par Ofir Balassiano qui a identifié 37 compétences malveillantes sur ClawdHub liées à trois campagnes d’attaque actives distinctes.

Et tout cela n’est probablement que la partie émergée de l’iceberg, car, comme tout agent IA, OpenClaw peut exécuter des modèles plus faibles et plus sensibles aux attaques par injection de prompts, ce qui pourrait influencer ses actions à chaque étape.

Manipuler Claw avec précaution

Malgré la puissance d’OpenClaw, vous pouvez prendre plusieurs mesures pratiques pour réduire les risques :

- Stratégie RTM et usage de « openclaw security audit » : limitez les risques de mauvaise configuration, prenez le temps de maîtriser les réglages de sécurité d’OpenClaw afin de sécuriser l’exécution de Bash et des outils, et activez un contrôle humain (Human-in-the-Loop) pour toute action sensible. Utilisez l’outil d’audit de sécurité intégré d’OpenClaw avant de lancer la passerelle, puis après chaque modification de configuration.

- Limiter l’exposition au réseau : veillez toujours à ce qu’OpenClaw ne soit pas exposé sur Internet, il est préférable qu’il soit exécuté uniquement au sein d’un réseau isolé. Utilisez des VPN ou Tailscale pour un accès externe sécurisé. Cette section de la documentation montre comment exécuter la passerelle localement.

- Activer l’authentification : utilisez les jetons de passerelle intégrés ou intégrez des fournisseurs OAuth pour appliquer les contrôles d’accès. Cette section de la documentation montre comment configurer correctement l’authentification de la passerelle.

- Restreindre les intégrations : ne connectez que les services dont vous avez besoin et accordez des autorisations minimales pour chacun d’entre eux. Pour commencer, vous pouvez restreindre l’utilisation des outils/binaires comme décrit ici et ici.

- Attention aux activités malveillantes : n’utilisez que des extensions et des compétences fiables et vérifiées provenant de sources officielles, et méfiez-vous des packages malveillants portant des noms similaires. N’installez que des sources connues et fiables.

- Contrôler les opérations des agents : restez vigilant avec les journaux et les alertes afin de détecter tout comportement inhabituel. Lire la section sur la journalisation dans la documentation officielle, et diriger les journaux vers la plateforme de journalisation de votre organisation.

Comme toujours, ces mesures générales peuvent également contribuer à réduire les risques liés à OpenClaw :

- Isoler l’exécution : exécutez OpenClaw dans une VM, un conteneur ou un environnement sandboxé pour éviter que les actions de l’agent n’affectent votre système principal.

- Changer vos clés : régénérer et mettre à jour régulièrement les jetons d’API et les informations d’identification OAuth.

Comment JFrog peut aider à sécuriser OpenClaw ?

Si vous exécutez des agents dans un environnement d’entreprise, se reposer sur des configurations individuelles ne suffit pas : il est essentiel de sécuriser l’ensemble de votre chaîne d’approvisionnement logicielle. C’est là que JFrog intervient en proposant des solutions pour vous protéger des menaces spécifiques à l’IA, notamment :

- JFrog Curation : Bloque automatiquement les packages tiers suspects ou malveillants, y compris le typosquatting et le code reconditionné, et les extensions IDE, garantissant que seuls des artefacts et des extensions OSS fiables entrent dans votre environnement.

- JFrog AI Catalog : Fournit un système d’enregistrement centralisé pour l’écosystème IA, garantissant que seuls les actifs explicitement autorisés sont utilisés, par qui et comment.

- JFrog Artifactory : Joue le rôle de registre unifié et sécurisé. Il stocke les binaires OpenClaw et les images Docker, offrant une visibilité et un contrôle d’accès sur les artefacts déployés afin que vous sachiez exactement où se trouvent les agents dans votre organisation.

- JFrog Xray : Analyse en continu les artefacts stockés à la recherche de vulnérabilités et envoie des alertes immédiates en cas de découverte d’une nouvelle vulnérabilité (comme une CVE dans une dépendance d’agent).

Ne laissez pas les outils locaux devenir des risques pour l’organisation. Planifiez une démonstration dès aujourd’hui et voyez comment la plateforme JFrog vous donne la visibilité et le contrôle nécessaires pour sécuriser votre chaîne logistique logicielle à l’ère de l’IA.