Comprendre et maîtriser la conformité avec le règlement DORA : Exigences en matière de développement de logiciels pour les sociétés de services financiers

La conformité réglementaire est un élément courant et essentiel du paysage actuel des services financiers, qui évolue rapidement. Une nouvelle réglementation à laquelle les institutions financières de l’UE doivent se conformer est la loi sur la résilience opérationnelle numérique (Digital Operational Resilience Act, ou DORA), promulguée pour améliorer la résilience opérationnelle des services financiers numériques. Le Rapport 2023 sur la résilience de la chaîne d’approvisionnement de la BCI souligne que 45,7 % des organisations ont connu des perturbations de la chaîne d’approvisionnement avec leurs fournisseurs les plus proches, ce qui représente plus du double des niveaux antérieurs à la pandémie. Cela montre l’impact persistant des problèmes de résilience des technologies de l’information et de la communication (TIC) sur la continuité opérationnelle.

La date limite de mise en conformité avec le règlement DORA est imminente, puisqu’elle est fixée au 17 janvier 2025. Les TIC englobent un large éventail d’outils et de ressources technologiques utilisés pour la communication, la création de contenu, la diffusion, le stockage et la gestion de l’information. Ce terme générique englobe les appareils électroniques, les composants de réseau et les applications logicielles qui facilitent diverses formes de communication numérique et de traitement de l’information.

En ce qui concerne le secteur des services financiers, le règlement DORA s’applique aux compagnies d’assurance, aux entreprises d’investissement, aux banques, aux fintechs et aux fournisseurs de TIC, qui doivent comprendre et respecter les exigences de la loi DORA pour garantir la résilience opérationnelle et éviter des amendes substantielles. Cet article traite des exigences essentielles en matière de développement de logiciels que les sociétés financières doivent respecter pour se conformer à au règlement DORA.

Le règlement DORA, c’est quoi ?

DORA est un règlement introduit par l’Union européenne pour améliorer la résilience opérationnelle numérique des institutions financières, afin de garantir que les entités financières puissent résister et se remettre de tous les types de perturbations et de menaces liées à la technologie.

Le règlement DORA vise à renforcer la résilience opérationnelle dans l’ensemble du secteur financier, même en cas de graves perturbations opérationnelles. Le règlement souligne la nécessité pour les institutions financières de mettre en place des capacités solides pour renforcer les éléments suivants:

- Protection: Protection contre les incidents liés à la technologie

- Confinement: Limiter l’impact des perturbations

- Détection: Identifier rapidement les incidents

- Récupération: Rétablissement efficace des services

- Réparation: Réparation des dommages causés par un incident

Qui doit se conformer au règlement DORA ?

Le règlement DORA s’applique à un large éventail d’organisations financières opérant dans l’UE. On estime que plus de 22 000 entités sont concernées par le règlement DORA, ce qui rend la mise en conformité essentielle pour le respect de la réglementation et la continuité des activités.

Les 5 principales exigences en matière de développement de logiciels

La conformité au règlement DORA couvre de nombreux domaines. Nous souhaitons ici approfondir l’impact des directives élargies sur les opérations et les processus de développement de logiciels. Pour passer de la théorie à la pratique, nous présentons chacun des cinq piliers fondamentaux et suggérons les mesures à prendre pour garantir la conformité du point de vue du développement logiciel.

- Gouvernance et cadre solide de gestion des risques liés aux TIC

Les entreprises financières doivent identifier et évaluer les vulnérabilités potentielles de leurs systèmes logiciels tout en mettant en œuvre des stratégies d’atténuation pour réduire l’impact des risques identifiés - Partage d’informations et de renseignements

Il s’agit de l’échange de renseignements sur les cybermenaces entre les organisations afin de renforcer la résilience collective contre les cybermenaces et d’améliorer la préparation globale du secteur et ses capacités de réaction. - Signalement et réponse aux incidents

Pour se conformer aux procédures de détection et de réponse rapide aux incidents, les équipes DevOps doivent mettre en œuvre des solutions de journalisation et de surveillance qui détectent les anomalies et préviennent les incidents de sécurité potentiels. En outre, les équipes DevSecOps doivent établir un plan de réponse aux incidents clair qui décrit les étapes de confinement, d’éradication, de récupération et d’analyse post-incident. - Tests et évaluations de la résilience opérationnelle numérique

Les tests continus sont essentiels pour maintenir la résilience des systèmes logiciels financiers. Cela devrait inclure des tests de pénétration, des évaluations de la vulnérabilité et des plans de reprise après sinistre. - Gestion des risques liés aux tiers

Les sociétés financières font souvent appel à des fournisseurs tiers pour les logiciels et les services technologiques. Pour être en conformité avec le règlement DORA, il est crucial d’effectuer une vérification préalable des pratiques de sécurité de leurs fournisseurs, de stipuler l’adhésion contractuelle aux normes de sécurité et de résilience, et de surveiller les pratiques de sécurité des tiers.

Codage dans le cadre de DORA : Passer à la pratique

Le respect d’autres réglementations telles que le Cybersecurity Resilience Act (CRA) dans l’UE et le NIST SP 800-218 Secure Software Development Framework (SSDF), ainsi que l’EO 14028 Cybersecurity Executive Order des États-Unis exige que les pratiques en matière de sécurité, de risque et de conformité soient suivies de la même manière que le règlement DORA. Comment traduire ces piliers DORA en pratiques concrètes de développement de logiciels ? Voici quelques informations clés sur la manière d’y parvenir avec le règlement DORA:

- La sécurité dès la conception: Intégrer les considérations de sécurité tout au long du SDLC. Il peut s’agir d’une modélisation des menaces, de pratiques de codage sécurisées, d’une analyse des vulnérabilités ou d’un examen du code, de l’analyse statique du code, de la curation de paquets sécurisés et de la résolution des dépendances.

- DevSecOps: Éliminez les barrières entre les équipes de développement, de sécurité et d’opérations, tout en favorisant un environnement collaboratif où la sécurité est l’affaire de tous, et vous obtenez une surveillance continue de votre logiciel à travers toute votre chaîne d’approvisionnement.

- Automatiser pour plus d’efficacité: Utiliser des outils d’automatisation pour l’analyse des vulnérabilités, les tests de sécurité, la collecte de packages et la réponse aux incidents. Cela permet de libérer le temps des développeurs et de rationaliser vos processus

- Journalisation et surveillance: Mettez en œuvre des pratiques robustes de journalisation et de surveillance au sein de vos applications. Cela permet de détecter rapidement les anomalies et les incidents de sécurité potentiels. En outre, les équipes devraient envisager de gérer les risques de sécurité tout au long du cycle de vie du développement logiciel afin de maintenir un système d’enregistrement unique.

Sanctions en cas de non-respect des règles

Les institutions financières qui ne se conforment pas au règlement DORA s’exposent à des sanctions sévères pouvant aller jusqu’à un pour cent de leur chiffre d’affaires quotidien moyen au niveau mondial pour chaque jour de non-conformité.

En quoi JFrog peut-il aider les institutions financières de l’UE ?

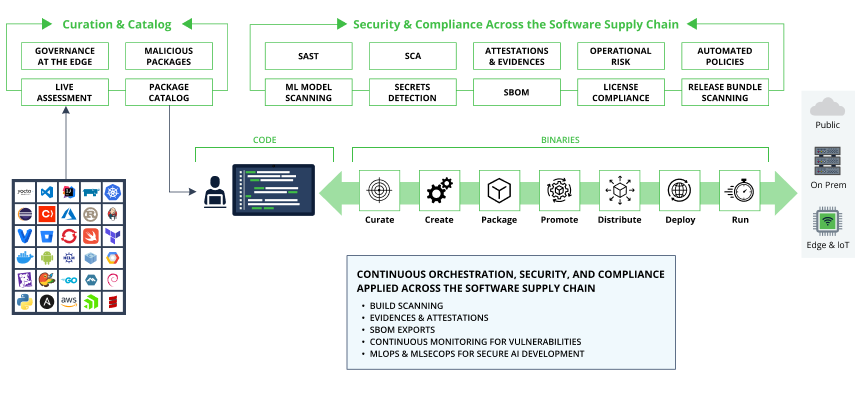

Les solutions de sécurité de JFrog y compris JFrog Xray, JFrog Advanced Security et JFrog Curation peuvent aider les sociétés de services financiers à se conformer aux réglementations DORA en matière de développement de logiciels. Les solutions de sécurité de JFrog offrent aux institutions financières une suite holistique d’outils de sécurité de la chaîne d’approvisionnement logicielle et de conformité, essentiels pour la conformité au règlement DORA. La conformité est l’un des aspects les plus difficiles à gérer pour les institutions financières, car elles adhèrent à des cadres réglementaires stricts tels que OCC, GDPR, PCI DSS, SOX et NIST, qui imposent des pratiques de développement de logiciels sécurisées et conformes, la confidentialité des données et la gouvernance d’entreprise. La plateforme de la chaîne d’approvisionnement logicielle de JFrog sert de base à ces pratiques de sécurité et de conformité et est utilisée par la majorité des grandes institutions financières à travers le monde.

La plateforme JFrog assure l’identification, la hiérarchisation, le suivi, la surveillance, la gestion et les suggestions de remédiation des vulnérabilités potentielles tout au long du cycle de développement logiciel. La solution s’appuie sur des politiques configurables automatisées qui peuvent être adaptées pour faciliter la mise en conformité avec le règlement DORA ou d’autres exigences réglementaires spécifiques.

Par exemple, la conservation de bibliothèques et de packages open source exempts de vulnérabilité, non malveillants et ne présentant pas de risque opérationnel peut contribuer à la réalisation des objectifs fondamentaux de sécurité et de réduction des risques de DORA. L’approche holistique de la chaîne d’approvisionnement logicielle de JFrog en matière de sécurité et de conformité la place dans une position privilégiée pour aider les institutions financières à se conformer au règlement DORA et peut être appliquée aux futures réglementations en matière de sécurité et de conformité des services financiers ou d’autres secteurs à l’avenir.

Une nomenclature logicielle (SBOM) est un outil essentiel pour comprendre les composants inclus dans votre version de production. La fonction de génération automatique de SBOM de JFrog fournit aux gestionnaires de versions, aux équipes d’assurance qualité et de sécurité un inventaire détaillé de ce qui est prévu pour la production, y compris les vulnérabilités identifiées en matière de sécurité et les problèmes de conformité aux licences. Les exportations SBOM de JFrog prennent en charge les formats standard de l’industrie tels que SPDX et CycloneDX (CDX), ainsi que le format VEX récemment introduit.

La plateforme JFrog aide à briser les silos qui peuvent se former entre les équipes de développement, de sécurité et d’opérations. JFrog peut faciliter un environnement DevSecOps collaboratif où tout le monde est sur la même longueur d’onde et où la sécurité est au premier plan.

Conclusion

Se conformer au règlement DORA, ce n’est pas seulement répondre à des exigences réglementaires, c’est aussi favoriser un environnement numérique résilient et sécurisé pour les opérations financières. DORA met l’accent sur la résistance opérationnelle des institutions financières aux perturbations des TIC et exige que les institutions financières établissent et maintiennent des cadres de gestion des risques liés aux TIC et qu’elles testent régulièrement leur résistance.

En intégrant une solide gestion des risques, des pratiques de développement de logiciels sécurisés et des tests continus dans le cycle de développement des logiciels, les sociétés financières peuvent s’assurer qu’elles sont bien préparées à relever les défis de l’ère numérique. Rester informé et proactif est essentiel pour maintenir la résilience opérationnelle et préserver l’intégrité des services financiers. DORA ne se contente pas de cocher des cases ; il s’agit de construire une base solide pour la stabilité de l’ensemble du système des services financiers. N’oubliez pas qu’un code sécurisé est la clé d’un avenir financier sûr !

Réservez une démonstration ou faites une visite guidée du produit pour voir par vous-même comment JFrog peut vous aider à rendre vos opérations de développement logiciel prêtes pour le règlement DORA tout en vous préparant aux normes émergentes à venir.

Avis de non-responsabilité : Le contenu de cet article est fourni à titre d’information générale uniquement et ne constitue pas un avis juridique. Le contenu peut ne pas refléter les développements juridiques actuels, n’est pas assuré d’être exact, complet, ou pertinent pour votre situation, et ne doit pas être considéré comme une référence fiable.