Le Vibe Coding en toute sécurité : JFrog introduit un système de validation du code produit par l’IA

Un changement fondamental dans le développement logiciel est déjà en cours. Gartner prévoit que d’ici 2028, 75 % des développeurs logiciels en entreprise utiliseront des assistants de code IA : un bond gigantesque par rapport à moins de 10 % début 2023. Si cette rapidité permise par l’IA crée un avantage concurrentiel, elle ouvre aussi un nouveau front dangereux dans la lutte pour la sécurité de la chaîne d’approvisionnement logicielle. Les outils traditionnels de Software Composition Analysis (SCA) sont essentiels pour analyser les dépendances déclarées, mais beaucoup restent totalement aveugles aux risques « blanchis » dans votre code via une requête IA ou un snippet copié-collé. Pour combler cette lacune critique en matière de visibilité, JFrog est heureux d’annoncer le lancement de AI-Generated Code Validation, un système de validation du code produit par l’IA et une nouvelle amélioration clé de JFrog SCA.

Votre plus grand angle mort : les dangers du code non suivi

Même les outils SCA les plus performants ne sont faits que pour examiner les packages, autrement dit les dépendances que vous avez déclarées dans votre projet. Toutefois, un code non suivi peut contourner entièrement ce point de contrôle. Le code non suivi pénètre souvent dans un projet lors de workflows rapides, tels que le vibe coding (littéralement, « programmation au ressenti »), où un développeur utilise des invites en langage naturel pour qu’une IA génère du code, en privilégiant les résultats rapides à la vérification des sources. Qu’il soit issu d’une IA ou copié-collé à la main, ce code échappe totalement aux vérifications standard et introduit des risques majeurs :

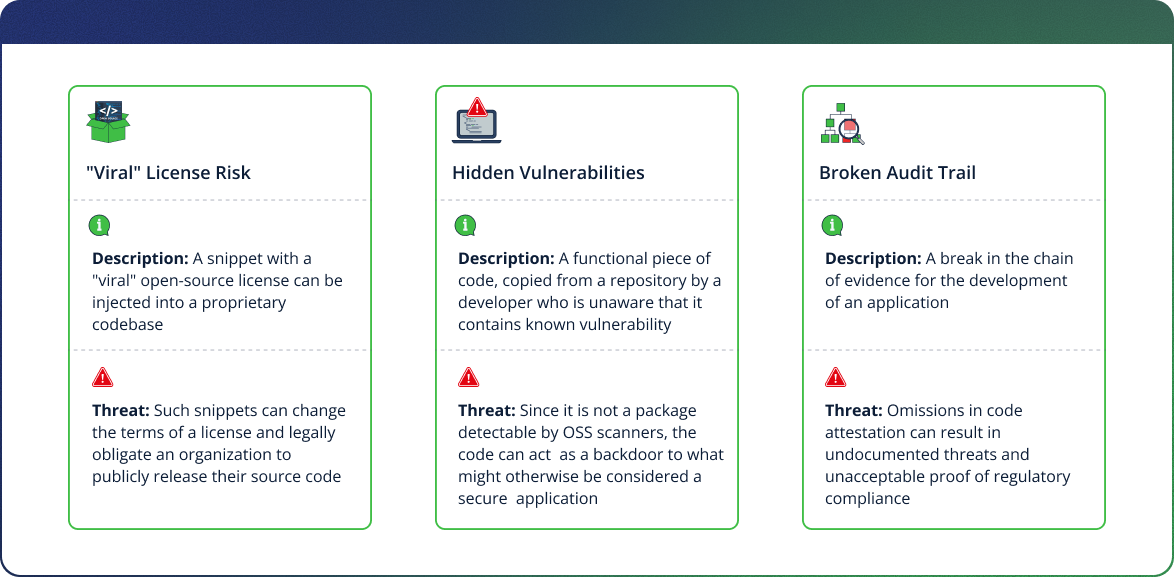

Comprendre les trois principaux dangers du code généré par l’IA non suivi

- Risque des licences « virales » : un snippet avec une licence open source « virale » peut être injecté dans votre base de code propriétaire. Par exemple, un développeur peut copier une fonction utile sous licence GNU General Public License (GPL). La GPL est une licence « copyleft » forte et l’incorporation de cet extrait pourrait légalement obliger votre entreprise à rendre public le code source de l’ensemble de votre application propriétaire. Cela constitue une menace directe et grave pour votre propriété intellectuelle.

- Vulnérabilités cachées : un développeur peut utiliser un morceau de code fonctionnel sans savoir qu’il a été copié à partir d’un dépôt présentant une vulnérabilité critique connue. Comme il ne s’agit pas d’un package officiel, ce code reste une porte dérobée invisible dans votre application.

- Piste d’audit interrompue : lorsque vous ne connaissez pas l’origine de chaque ligne de code, vous brisez la chaîne de preuves nécessaire pour prouver que votre logiciel est sécurisé, ce qui rend impossible la réussite des examens de sécurité.

Validation du code généré par l’IA : analyse détaillée des sources et correspondances sémantiques.

Pour résoudre ce problème, notre validation de code généré par l’IA (AI-Generated Code Validation) utilise une approche plus intelligente : la correspondance sémantique.

Au lieu de se contenter de faire correspondre le texte, nous analysons la logique et les fonctions sous-jacentes du code. Le but est de comprendre ce que fait le code, ou ce qu’il est censé faire, et pas seulement ce à quoi il ressemble. En fin de compte, cela vous permet de garantir l’intégrité de votre logiciel, en transformant la provenance du code de votre plus grand angle mort en une force vérifiable.

Certaines solutions plus récentes utilisent des LLM, mais elles sont lentes, gourmandes en ressources et créent des goulets d’étranglement dans le pipeline. L’approche de JFrog est différente. Nous offrons la haute précision dont vous avez besoin pour trouver les risques cachés, mais avec la vitesse et la performance que vos développeurs exigent.

Comment cela fonctionne ? De la détection à la prévention

La technologie de correspondance sémantique de JFrog est intégrée directement dans le workflow du développeur en tant que garde-fou de sécurité. Lorsqu’un développeur essaie de merger une pull request incluant du code généré par l’IA ou repris ailleurs en violation des règles de sécurité ou de licence de l’entreprise, la fusion est empêchée.

Ce contrôle préventif stoppe le risque à la source et résout directement les menaces liées au code non suivi :

- Mise en œuvre proactive des règles de propriété intellectuelle et de conformité : lorsqu’un développeur, au cours d’une session de « vibe coding », introduit sans le savoir un extrait avec une licence open source « virale », la pull request est bloquée. Votre propriété intellectuelle est protégée automatiquement et la conformité est assurée avant qu’une violation n’atteigne la branche principale.

- Prévention des vulnérabilités en temps réel : si un extrait copié contient une vulnérabilité critique connue, la pull request est bloquée. Cela empêche toute porte dérobée potentielle d’entrer dans votre application et fait évoluer votre posture de sécurité d’un nettoyage réactif vers une prévention proactive.

- Une piste d’audit renforcée : le bloc lui-même devient une entrée critique dans votre piste d’audit, fournissant une preuve vérifiable que vos politiques de sécurité sont activement et automatiquement appliquées au tout début du cycle de développement.

Sécurisez votre code dès aujourd’hui

Créer des solutions logicielles innovantes dans des délais courts fait partie des ambitions de chaque équipe de développement, mais pas au prix de risques imprévus. En intégrant l’analyse approfondie des sources directement dans notre scanner SCA, la plateforme JFrog transforme cet angle mort en point de contrôle.

Prêt à combler le manque de visibilité dans votre chaîne d’approvisionnement logicielle ?

Commencez par en apprendre davantage sur la façon de protéger votre code généré par l’IA en vous inscrivant à une version bêta à votre convenance.